Third Party Risk Management: Lieferantenrisiko systematisch steuern

Third Party Risk Management (TPRM) ist der systematische Prozess zur Identifikation, Bewertung und Steuerung von Risiken, die aus Geschäftsbeziehungen mit externen Dienstleistern entstehen. In einer zunehmend vernetzten Wirtschaft lagern Unternehmen kritische Funktionen an Cloud-Anbieter, IT-Dienstleister und spezialisierte Partner aus — und übertragen damit Risiken, die sie weiterhin verantworten.

DORA und NIS2 machen TPRM zur regulatorischen Pflicht. Dieser Leitfaden erklärt, wie Sie ein TPRM-Framework aufbauen, das sowohl operative Sicherheit als auch regulatorische Compliance gewährleistet.

Was ist Third Party Risk Management?

TPRM umfasst alle Maßnahmen zur Steuerung von Risiken, die durch die Zusammenarbeit mit Dritten entstehen: IKT-Dienstleister, Cloud-Provider, Outsourcing-Partner, Sub-Unternehmer und Lieferanten. Das Ziel ist nicht, alle externen Beziehungen zu vermeiden, sondern die damit verbundenen Risiken transparent zu machen und auf ein akzeptables Niveau zu steuern.

Die häufigsten Drittparteienrisiken:

- Operationelle Risiken: Ausfall des Dienstleisters unterbricht eigene Geschäftsprozesse

- Cybersicherheitsrisiken: Sicherheitslücke beim Dienstleister wird zum Einfallstor (Supply Chain Attack)

- Compliance-Risiken: Dienstleister verletzt regulatorische Anforderungen, für die Sie verantwortlich bleiben

- Konzentrationsrisiken: Zu starke Abhängigkeit von einem einzelnen kritischen Anbieter

- Datenschutzrisiken: Personenbezogene Daten werden an Dritte übermittelt, die sie unzureichend schützen

TPRM unter DORA und NIS2

DORA (Art. 28-30): Finanzunternehmen müssen ein vollständiges IKT-Informationsregister aller Drittanbieter-Verträge führen. Das Register muss vertragliche Kernelemente, SLAs, Audit-Rechte, Exit-Strategien und Subcontracting-Ketten dokumentieren. Die BaFin kann das Register jederzeit anfordern.

NIS2 (Art. 21, Abs. 2d): Betroffene Unternehmen müssen die Sicherheit ihrer Lieferkette gewährleisten. Das umfasst: Bewertung der Cybersicherheit von Lieferanten, vertragliche Sicherheitsanforderungen und Überwachung der Einhaltung.

TPRM-Framework in 6 Schritten aufbauen

- Inventarisierung: Vollständige Erfassung aller Drittanbieter. Klassifizierung nach Kritikalität (Tier 1-3) basierend auf: Zugriff auf sensible Daten, Ersetzbarkeit, Auswirkung bei Ausfall.

- Due Diligence: Vor Vertragsabschluss: Sicherheitsassessment (ISO 27001, SOC 2, Pen-Test-Ergebnisse), Finanzstabilität, Compliance-Nachweise, Referenzen. Standardisierter Fragebogen für alle Anbieter.

- Vertragsgestaltung: Vertragliche Verankerung von: SLAs mit messbaren KPIs, Audit-Rechten, Meldepflichten bei Sicherheitsvorfällen, Subcontracting-Transparenz, Exit-Klauseln mit Übergangsfristen.

- Laufende Überwachung: Regelmäßige Reassessments (jährlich für Tier 1, alle 2 Jahre für Tier 2). Kontinuierliches Monitoring über Threat-Intelligence-Feeds, Finanzdaten und Medienwarnungen.

- Incident Management: Definierter Prozess für Sicherheitsvorfälle bei Drittanbietern. Wer informiert wen? Welche Maßnahmen werden ergriffen? Wie wird eskaliert?

- Exit-Planung: Dokumentierte Ausstiegsstrategien für jeden Tier-1-Anbieter. Wie werden Daten migriert? Wer ist der Backup-Anbieter? Wie lange dauert der Übergang?

Häufig gestellte Fragen zum Third Party Risk Management

Was ist Third Party Risk Management einfach erklärt?

TPRM ist der strukturierte Prozess, um Risiken aus der Zusammenarbeit mit externen Dienstleistern zu erkennen und zu steuern. Es stellt sicher, dass Ihre Lieferanten und Partner Ihre Sicherheits- und Compliance-Standards einhalten — denn deren Risiken sind auch Ihre Risiken.

Ist TPRM für DORA Pflicht?

Ja. DORA Kapitel V (Art. 28-30) verpflichtet Finanzunternehmen zu einem umfassenden IKT-Drittparteienrisikomanagement. Das beinhaltet ein Informationsregister aller IKT-Verträge, Due-Diligence-Prüfungen, vertragliche Mindestanforderungen und Exit-Strategien. Die BaFin überwacht die Einhaltung.

Wie oft müssen Drittanbieter reassessiert werden?

Tier-1 (kritische) Anbieter: jährlich. Tier-2: alle 2 Jahre. Tier-3: bei Vertragsänderung oder Anlassbezogen. Zusätzlich bei jedem Sicherheitsvorfall beim Anbieter, bei wesentlichen Vertragsänderungen und bei signifikanten Änderungen im regulatorischen Umfeld.

Was kostet der Aufbau eines TPRM-Frameworks?

Für mittelständische Unternehmen mit 50-100 Drittanbietern: 30.000-80.000 Euro für den initialen Aufbau (Inventar, Prozesse, Templates, Tool-Auswahl). Laufende Kosten: 1-2 FTE für das operative TPRM plus Tool-Lizenzen (10.000-40.000 Euro/Jahr).

Was ist das DORA-Informationsregister?

Das IKT-Informationsregister ist ein zentrales Verzeichnis aller vertraglichen Beziehungen mit IKT-Drittanbietern. Es muss dokumentieren: Vertragspartner, Vertragsinhalte, SLAs, Kritikalitätseinstufung, Subcontracting-Ketten und Exit-Strategien. Finanzunternehmen mussten bis März 2025 eine erste Meldung an die BaFin abgeben.

Weitere relevante Beiträge

Vertiefen Sie Ihr Wissen mit ausgewählten Artikeln aus der gleichen Themenwelt.

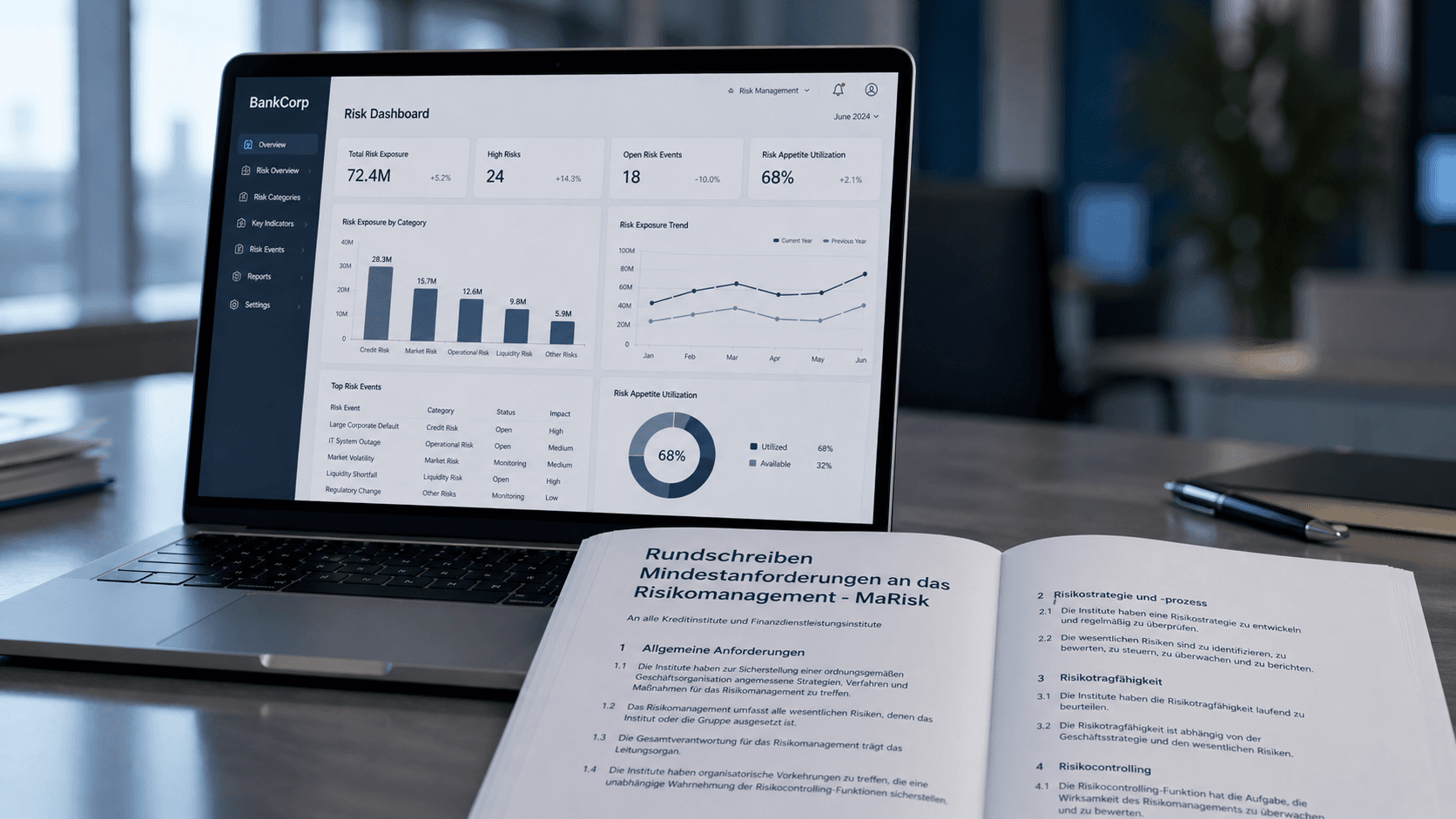

Risikomanagement: Methoden, Prozesse und Best Practices für Unternehmen

Risikomanagement nach ISO 31000: Methoden, Prozess und regulatorische Anforderungen (MaRisk, DORA) — der Leitfaden für Unternehmen. Jetzt informieren."

MaRisk, CRD VI und EBA Guidelines: Was der MaRisk-Entwurf für das Risikomanagement konkret bedeutet

Wie die MaRisk-Novelle Ihr Risikomanagement, ESG-Steuerung und Prüfungssicherheit verändert – und welche Maßnahmen jetzt Eigenkapital, Effizienz und Wettbewerbsfähigkeit schützen.

BRUBEG: Umfangreiche Anpassung des deutschen Bankaufsichtsrechts

BRUBEG 2026 verändert das Bankaufsichtsrecht – erfahren Sie, welche neuen ESG-Pflichten, Governance-Vorgaben und Drittstaatenregeln jetzt Handlungsbedarf für Institute auslösen.