DORA IKT-Risikomanagement: Anforderungen & Implementierung für Finanzunternehmen

Das IKT-Risikomanagement bildet das Fundament der DORA-Verordnung. Die Artikel 5 bis 15 definieren ein umfassendes Rahmenwerk, das jedes Finanzunternehmen in der EU implementieren muss — von der Governance-Struktur über das Asset-Inventar bis zum Schutz- und Erkennungskonzept. Dieser Leitfaden erklärt die konkreten Anforderungen und gibt eine Implementierungsanleitung.

Was fordert DORA beim IKT-Risikomanagement?

DORA Kapitel II (Artikel 5-15) verpflichtet Finanzunternehmen zu einem ganzheitlichen IKT-Risikorahmenwerk. Dieses Rahmenwerk muss dokumentiert, regelmäßig überprüft und an die Geschäftsleitung berichtet werden. Das Leitungsorgan trägt die Gesamtverantwortung — Delegation an die IT-Abteilung reicht nicht aus.

Die zentralen Bausteine sind:

- IKT-Risikomanagement-Rahmenwerk mit dokumentierter Strategie und Leitlinien (Art. 6)

- Vollständiges IKT-Asset-Inventar aller Systeme, Netzwerke und Informationsressourcen (Art. 8)

- Identifikation und Klassifizierung aller IKT-gestützten Geschäftsfunktionen (Art. 8)

- Schutzmaßnahmen: Zugangskontrollen, Netzwerksicherheit, Kryptographie, Patch-Management (Art. 9)

- Erkennung: Monitoring-Mechanismen für anomale Aktivitäten und Cyberangriffe (Art. 10)

- Reaktion und Wiederherstellung: Incident-Response-Pläne und Business-Continuity-Strategien (Art. 11-12)

- Kommunikation: Krisenkommunikation intern und extern (Art. 14)

Das IKT-Risikorahmenwerk aufbauen: 6 Schritte

- Governance definieren: Eine dedizierte IKT-Risikomanagement-Funktion einrichten, die unabhängig von der IT-Abteilung berichtet. Das Leitungsorgan muss die IKT-Risikostrategie genehmigen und regelmäßig über den Risikostatus informiert werden.

- IKT-Assets inventarisieren: Alle IT-Systeme, Netzwerkkomponenten, Datenbanken und Cloud-Dienste erfassen. Jedes Asset wird einer Geschäftsfunktion zugeordnet und nach Kritikalität klassifiziert. Dies ist die Grundlage für alle weiteren Maßnahmen.

- Risikoanalyse durchführen: Für jede kritische IKT-Geschäftsfunktion die Bedrohungen, Schwachstellen und potenziellen Auswirkungen bewerten. Die Risikoanalyse muss Cyberangriffe, Systemausfälle und Drittanbieter-Abhängigkeiten berücksichtigen.

- Schutzmaßnahmen implementieren: Basierend auf der Risikoanalyse technische und organisatorische Maßnahmen umsetzen: Identity Management, Netzwerksegmentierung, Verschlüsselung, Vulnerability Management und Patch-Zyklen.

- Monitoring und Erkennung aufbauen: Implementierung von Überwachungsmechanismen für die Echtzeiterkennung anomaler Aktivitäten. SIEM-Integration, automatisierte Alarmierung und SOC-Anbindung.

- Testing und Validierung: Regelmäßige Tests der Maßnahmen — von Penetrationstests über Red-Team-Übungen bis zu Threat-Led Penetration Testing (TLPT) für systemrelevante Unternehmen.

IKT-Drittparteienrisiko unter DORA

Artikel 28-44 der DORA widmen sich dem Management von IKT-Drittparteienrisiken. Finanzunternehmen müssen ein vollständiges Register aller IKT-Dienstleistungsverträge führen und der BaFin auf Anfrage vorlegen können.

Kernpflichten beim Drittparteienmanagement:

- Risikobewertung vor Vertragsabschluss (Due Diligence für alle IKT-Dienstleister)

- Vertragliche Mindestanforderungen: SLAs, Audit-Rechte, Subcontracting-Transparenz, Exit-Klauseln

- Konzentrationsrisiko-Überwachung: Keine übermäßige Abhängigkeit von einzelnen kritischen Anbietern

- Informationsregister: Zentrales Register aller IKT-Verträge mit Klassifizierung nach Kritikalität

- Exit-Strategien: Dokumentierte Ausstiegspläne für jeden kritischen IKT-Dienstleister

DORA-Meldepflichten für IKT-Vorfälle

Artikel 17-23 definieren die Meldepflichten bei schwerwiegenden IKT-Vorfällen:

- Erstmeldung innerhalb von 4 Stunden nach Klassifizierung als schwerwiegend

- Zwischenbericht innerhalb von 72 Stunden mit Ursachenanalyse und Gegenmaßnahmen

- Abschlussbericht innerhalb eines Monats mit Root-Cause-Analyse und Lessons Learned

Die Klassifizierung eines Vorfalls als „schwerwiegend" erfolgt anhand von Kriterien wie: Anzahl betroffener Kunden, Dauer, geografische Ausbreitung, wirtschaftlicher Schaden und Kritikalität der betroffenen Dienste.

Häufig gestellte Fragen zum DORA IKT-Risikomanagement

Was ist IKT-Risikomanagement nach DORA?

IKT-Risikomanagement nach DORA ist ein ganzheitliches Rahmenwerk zur Identifikation, Bewertung, Steuerung und Überwachung aller Risiken, die aus der Nutzung von Informations- und Kommunikationstechnologie in Finanzunternehmen entstehen. Es umfasst technische Schutzmaßnahmen, organisatorische Prozesse und Governance-Strukturen.

Welche Unternehmen müssen das IKT-Risikomanagement nach DORA umsetzen?

Alle Finanzunternehmen in der EU: Kreditinstitute, Versicherungen, Wertpapierfirmen, Zahlungsdienstleister, E-Geld-Institute, Fondsmanager, Krypto-Asset-Dienstleister und IKT-Drittdienstleister, die als kritisch eingestuft werden. Nach Artikel 16 DORA gilt ein vereinfachtes IKT-Risikorahmenwerk für Kleinstunternehmen (unter 10 Mitarbeiter, unter 2 Mio. EUR Umsatz/Bilanz) sowie für kleine, nicht vernetzte Wertpapierfirmen, ausgenommene Zahlungs- und E-Geld-Institute und kleine Einrichtungen der betrieblichen Altersversorgung.

Was passiert bei Nichteinhaltung der DORA IKT-Risikomanagement-Anforderungen?

In Deutschland setzt das Finanzmarktdigitalisierungsgesetz (FinmadiG) den Sanktionsrahmen: Die BaFin kann Bußgelder von bis zu 5 Mio. EUR gegen Finanzunternehmen und bis zu 5 Mio. EUR persönliche Haftung für Mitglieder des Leitungsorgans verhängen. Das separat in Art. 35 DORA geregelte Zwangsgeld von bis zu 1% des weltweiten Tagesumsatzes betrifft ausschließlich von den ESAs designierte kritische IKT-Drittdienstleister (CTPPs). Darüber hinaus drohen persönliche Haftung für das Leitungsorgan, Maßnahmen wie öffentliche Bekanntmachung der Verstöße und Einschränkungen der Geschäftstätigkeit.

Wie unterscheidet sich DORA von den bisherigen BAIT-Anforderungen?

DORA geht deutlich über die BAIT hinaus: verpflichtendes IKT-Asset-Register, standardisierte Vorfallmeldepflichten (4h/72h/1 Monat), Threat-Led Penetration Testing (TLPT), Drittparteien-Überwachungsrahmenwerk und direkte Aufsicht über kritische IKT-Drittdienstleister (CTPPs) durch einen von den ESAs benannten Lead Overseer. BAIT war eine nationale BaFin-Verwaltungsvorschrift, DORA ist eine EU-Verordnung mit unmittelbarer Geltung.

Was ist das IKT-Informationsregister?

Das IKT-Informationsregister ist ein zentrales Verzeichnis aller Vertragsbeziehungen mit IKT-Drittdienstleistern. Es muss Vertragsinhalte, SLAs, Subcontracting-Ketten, Kritikalitätseinstufungen und Exit-Strategien dokumentieren.

Brauchen wir TLPT (Threat-Led Penetration Testing)?

TLPT ist nur für systemrelevante Finanzunternehmen verpflichtend, die von den Aufsichtsbehörden dazu benannt werden. Typischerweise betrifft dies große Banken, zentrale Gegenparteien und systemisch wichtige Zahlungsinfrastrukturen. Alle anderen Unternehmen müssen regelmäßige Penetrationstests durchführen, aber nicht zwingend nach dem TLPT-Framework.

Weitere relevante Beiträge

Vertiefen Sie Ihr Wissen mit ausgewählten Artikeln aus der gleichen Themenwelt.

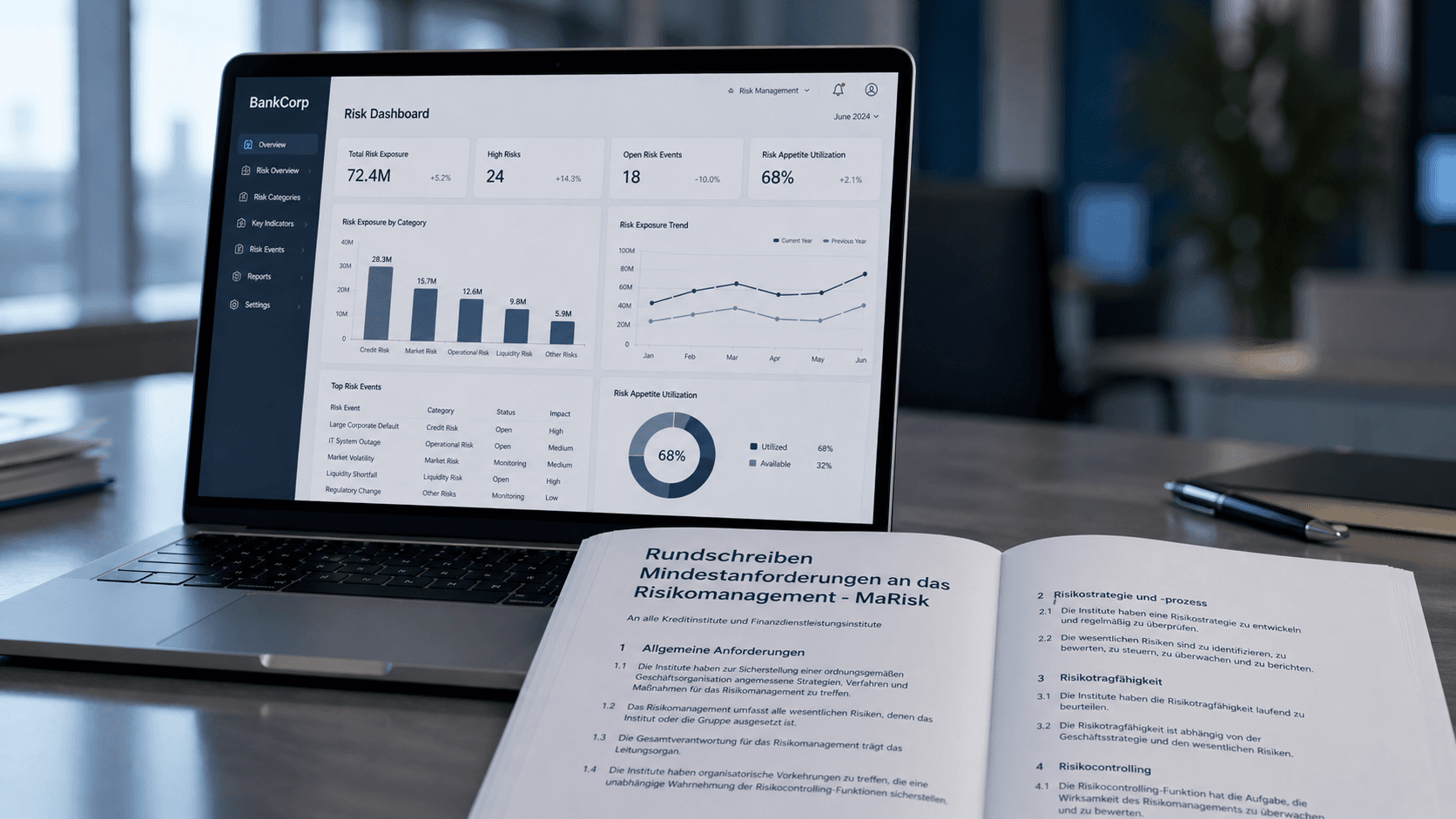

Risikomanagement: Methoden, Prozesse und Best Practices für Unternehmen

Risikomanagement nach ISO 31000: Methoden, Prozess und regulatorische Anforderungen (MaRisk, DORA) — der Leitfaden für Unternehmen. Jetzt informieren."

MaRisk, CRD VI und EBA Guidelines: Was der MaRisk-Entwurf für das Risikomanagement konkret bedeutet

Wie die MaRisk-Novelle Ihr Risikomanagement, ESG-Steuerung und Prüfungssicherheit verändert – und welche Maßnahmen jetzt Eigenkapital, Effizienz und Wettbewerbsfähigkeit schützen.

BRUBEG: Umfangreiche Anpassung des deutschen Bankaufsichtsrechts

BRUBEG 2026 verändert das Bankaufsichtsrecht – erfahren Sie, welche neuen ESG-Pflichten, Governance-Vorgaben und Drittstaatenregeln jetzt Handlungsbedarf für Institute auslösen.