DORA Checkliste 2026: Ihr Readiness-Assessment

Diese DORA Checkliste hilft Ihnen, den Umsetzungsstand Ihres Unternehmens nach den fünf DORA-Säulen strukturiert zu bewerten. Sie basiert auf den Anforderungen der DORA-Verordnung (EU 2022/2554) und den begleitenden Regulatory Technical Standards (RTS) der ESAs. Finanzunternehmen, die die Checkliste ehrlich ausfüllen, erhalten einen präzisen Überblick, wo Handlungsbedarf besteht — bevor die BaFin prüft.

Wie nutzen Sie diese DORA Checkliste?

Bewerten Sie jede Anforderung mit einem von drei Status: ✅ Vollständig umgesetzt und dokumentiert, ⚠️ Teilweise umgesetzt oder Dokumentation fehlt, ❌ Nicht umgesetzt oder unbekannt. Alle ❌-Punkte sind kritische Lücken, alle ⚠️-Punkte sind Priorität 2. Ziel ist eine vollständige ✅-Liste vor der nächsten BaFin-Prüfung.

Säule 1: IKT-Risikomanagement (Art. 5–16)

- IKT-Risikomanagement-Framework schriftlich dokumentiert und vom Leitungsorgan genehmigt

- Vollständiges IKT-Asset-Inventar gepflegt (alle Systeme, Netzwerke, Daten, Dienstleister)

- IKT-Risikomanager als dedizierte Funktion mit klarem Reporting-Pfad zur Geschäftsleitung benannt

- Risikoidentifikation und -bewertung für alle wesentlichen IKT-Assets durchgeführt

- Schutzmaßnahmen auf Basis der Risikobewertung implementiert und dokumentiert

- Erkennungsverfahren für IKT-Anomalien und Vorfälle operativ eingerichtet

- IKT-Geschäftskontinuitätsplan (BCP) und Wiederherstellungsplan (DRP) vorhanden und getestet

- Wiederherstellungsziele (RTO/RPO) definiert und überprüft

- IKT-Risikomanagement-Framework jährlich überprüft

Säule 2: IKT-Vorfallmeldung (Art. 17–23)

- Klassifizierungskriterien für schwerwiegende IKT-Vorfälle gemäß EBA/ESMA/EIOPA RTS definiert

- Meldeprozess für 3-Stufen-Reporting an BaFin implementiert: Erstmeldung (4h), Zwischenbericht (72h), Abschlussbericht (1 Monat)

- Incident Response Team mit klaren Rollen und Eskalationswegen eingerichtet

- Testlauf des Meldeprozesses durchgeführt

- Historische IKT-Vorfälle dokumentiert und nach DORA-Kriterien klassifiziert

- Vorfallsregister gepflegt mit Ursachenanalyse und Maßnahmen

- Kommunikationsprozess für interne Stakeholder und betroffene Kunden definiert

Säule 3: Digitale Resilience Tests (Art. 24–27)

- Jährliche Vulnerability Assessments und Penetrationstests für kritische IKT-Systeme durchgeführt

- Ergebnisse der Tests dokumentiert, Maßnahmen aus Findings verfolgt

- Für systemrelevante Institute: TLPT-Pflicht nach TIBER-EU-Framework geprüft

- Test-Ergebnisse und Abhilfemaßnahmen der Geschäftsleitung präsentiert

- Nächste Testzyklen geplant und in Unternehmenskalender eingetragen

Säule 4: IKT-Drittanbieter-Risiko (Art. 28–44)

- Vollständiges Informationsregister aller IKT-Drittdienstleister (direkte + wesentliche indirekte) erstellt

- Informationsregister im xBRL-Format bei der BaFin eingereicht (Frist: 30. März jährlich)

- DORA-konforme Vertragsklauseln mit allen IKT-Dienstleistern vereinbart oder angepasst

- Kritische vs. wesentliche IKT-Dienstleister klassifiziert

- Konzentrationsrisiken (zu starke Abhängigkeit von einzelnen Cloud-Anbietern) bewertet

- Exit-Strategien für alle kritischen IKT-Dienstleister dokumentiert und getestet

- Due-Diligence-Prozess für neue IKT-Dienstleister und regelmäßige Überprüfungen etabliert

Säule 5: Informationsaustausch (Art. 45)

- Interne Entscheidung getroffen: Teilnahme an Informationsaustausch-Netzwerken (z.B. FS-ISAC, Bankensektor-CERTs)

- Vertraulichkeitsanforderungen für geteilte Bedrohungsinformationen dokumentiert

- BaFin-Leitlinien zum Informationsaustausch bekannt und in Prozesse integriert

DORA Reifegrad: Wie interpretieren Sie Ihre Ergebnisse?

Zählen Sie Ihre ❌ und ⚠️ aus jeder Säule und nutzen Sie diese Bewertung: 0–3 offene Punkte: Fortgeschritten — abschließende Detailarbeiten stehen an. 4–7 offene Punkte: Mittlerer Reifegrad — strukturierter Umsetzungsplan mit Priorisierung erforderlich. 8+ offene Punkte: Frühe Phase — Gap-Analyse und Roadmap sofort starten.

Die BaFin bewertet nicht nur ob Prozesse existieren, sondern ob sie dokumentiert, operativ wirksam und vom Leitungsorgan aktiv überwacht werden. Lückenlose Dokumentation ist dabei genauso wichtig wie die technische Umsetzung.

Häufig gestellte Fragen zur DORA Checkliste

Was ist eine DORA Gap-Analyse?

Eine DORA Gap-Analyse vergleicht den aktuellen Umsetzungsstand Ihres Unternehmens mit den DORA-Anforderungen und identifiziert systematisch alle Lücken. Sie ist der erste Schritt jeder DORA-Implementierung. Ergebnis: priorisierter Maßnahmenplan mit Aufwandsschätzung, Zeitplan und Ressourcenbedarf.

Wann sollte eine DORA Gap-Analyse durchgeführt werden?

Sofort, falls noch nicht geschehen — DORA ist seit Januar 2025 verbindlich. Für Unternehmen, die bereits mit der Implementierung begonnen haben, ist eine Gap-Analyse als Zwischenstandsbewertung sinnvoll, bevor die BaFin prüft. Idealerweise mindestens 6 Monate vor einer erwarteten Prüfung.

Können wir die DORA Checkliste für das BaFin-Reporting nutzen?

Diese Checkliste ist ein internes Assessment-Tool, kein offizielles BaFin-Format. Für das BaFin-Informationsregister gelten die xBRL-Meldeformate der EBA/ESMA. Verwenden Sie diese Checkliste als Vorbereitung und internes Monitoring-Instrument.

Wie detailliert muss DORA-Dokumentation sein?

DORA verlangt, dass alle Maßnahmen, Prozesse und Entscheidungen so dokumentiert werden, dass sie in einer BaFin-Prüfung nachvollziehbar und nachweisbar sind. Faustregel: Wenn ein Mitarbeiter ohne Vorkenntnisse den Prozess anhand der Dokumentation reproduzieren kann, ist der Detailgrad ausreichend.

Alex Szasz

Consultant Information Security, ADVISORI FTC GmbH

Über den Autor

Alex Szasz ist Consultant bei der ADVISORI FTC GmbH mit über vier Jahren Erfahrung im IT-Projektumfeld – insbesondere in den Bereichen Informationssicherheit, Access Management und Projektkoordination.

Sein technischer Schwerpunkt liegt auf der Einführung und Weiterentwicklung von Identity & Access Management (IAM) sowie Privileged Access Management (PAM) Lösungen. Er verfügt über fundierte Kenntnisse in der Konzeption, Automatisierung und Governance privilegierter Zugriffe, inklusive der Umsetzung regulatorischer Anforderungen und Sicherheitsrichtlinien.

Im Bereich IT-Security war Herr Szasz in verschiedenen Rollen aktiv – unter anderem als SIEM Engineer im Blue-Team-Umfeld sowie im Rahmen von internen und externen Penetrationstests, bei denen er zur Identifikation, Bewertung und Absicherung sicherheitskritischer Schwachstellen beitrug. Dabei arbeitete er eng mit Red-Teams zusammen und unterstützte gezielte Härtungsmaßnahmen auf System- und Prozessebene.

Zusätzlich übernimmt Herr Szasz PMO-Aufgaben in sicherheitsrelevanten Projekten, unterstützt die Projektleitung bei der Ressourcenplanung, Fortschrittskontrolle und Qualitätssicherung und trägt so zur erfolgreichen Umsetzung komplexer IT-Vorhaben bei.

Mit seiner Kombination aus technischer Security-Expertise, Hands-on-Erfahrung im Access Management und strukturierter Projektunterstützung ist Alex Szasz ein vielseitiger und verlässlicher Berater in anspruchsvollen IT-Transformations- und Sicherheitsprojekten.

Weitere relevante Beiträge

Vertiefen Sie Ihr Wissen mit ausgewählten Artikeln aus der gleichen Themenwelt.

DORA Verordnung: Anforderungen für Finanzunternehmen

Die DORA-Verordnung (EU 2022/2554) gilt seit Januar 2025 verbindlich für über 22.000 Finanzunternehmen in der EU. Dieser Leitfaden erklärt die fünf Anforderungssäulen, den Anwendungsbereich und was BaFin-Prüfungen konkret kontrollieren.

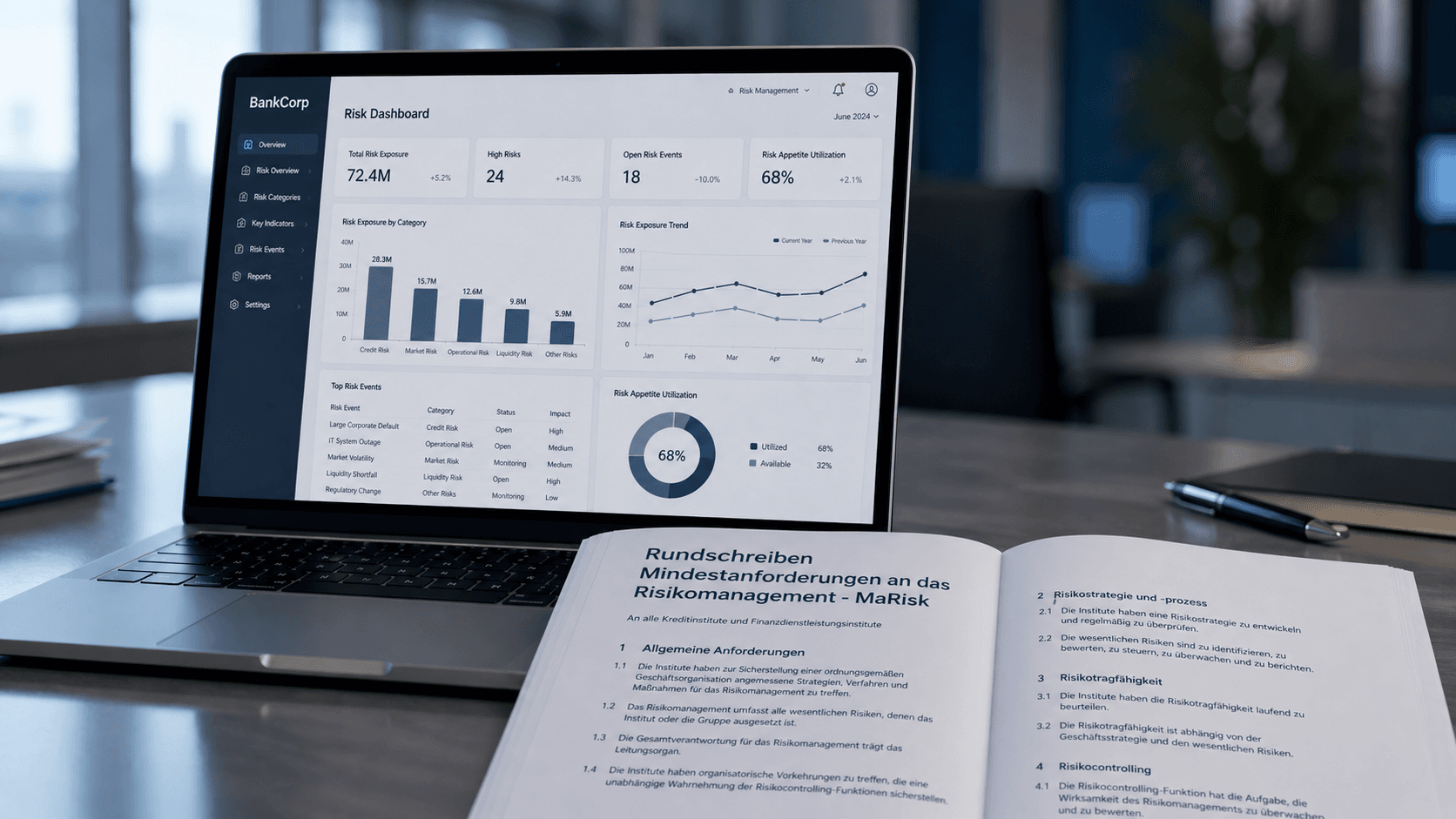

MaRisk, CRD VI und EBA Guidelines: Was der MaRisk-Entwurf für das Risikomanagement konkret bedeutet

Wie die MaRisk-Novelle Ihr Risikomanagement, ESG-Steuerung und Prüfungssicherheit verändert – und welche Maßnahmen jetzt Eigenkapital, Effizienz und Wettbewerbsfähigkeit schützen.

BRUBEG: Umfangreiche Anpassung des deutschen Bankaufsichtsrechts

BRUBEG 2026 verändert das Bankaufsichtsrecht – erfahren Sie, welche neuen ESG-Pflichten, Governance-Vorgaben und Drittstaatenregeln jetzt Handlungsbedarf für Institute auslösen.