DORA Verordnung: Anforderungen für Finanzunternehmen

Die DORA-Verordnung (Digital Operational Resilience Act, EU 2022/2554) ist seit dem 17. Januar 2025 verbindlich für über 22.000 Finanzunternehmen in der EU. Sie schreibt vor, wie Banken, Versicherungen und Zahlungsdienstleister IKT-Risiken managen, Vorfälle melden und ihre digitale Widerstandsfähigkeit nachweisen müssen. Dieser Leitfaden erklärt die fünf DORA-Anforderungsbereiche, den Anwendungsbereich und was die BaFin bei Prüfungen konkret kontrolliert.

Was ist die DORA-Verordnung?

Die DORA-Verordnung (Digital Operational Resilience Act) ist eine EU-Verordnung, die direkt in allen EU-Mitgliedstaaten gilt — ohne nationale Umsetzungsgesetze. Sie ersetzt und ergänzt bisherige nationale Anforderungen aus BAIT, KAIT, VAIT, ZAIT und MaRisk im Bereich IKT-Risiken. DORA geht deutlich weiter: Sie definiert erstmals einheitliche Mindeststandards für ICT-Risikomanagement, Vorfallmeldung, Resilience Testing und Drittanbieter-Überwachung im gesamten EU-Finanzsektor.

In Deutschland wird DORA durch das Finanzmarktdigitalisierungsgesetz (FinmadiG) ergänzt, das die BaFin als zuständige Aufsichtsbehörde benennt und nationale Bußgeldtatbestände definiert. Die erste Welle BaFin-Prüfungen mit DORA-Schwerpunkt hat bereits 2025 begonnen.

Wer muss DORA umsetzen?

DORA gilt für 21 Kategorien von Finanzunternehmen:

- Kreditinstitute und Sparkassen

- Wertpapierfirmen und Fondsmanager (OGAW, AIF)

- Versicherungen und Rückversicherer

- Zahlungsinstitute und E-Geld-Institute

- Krypto-Dienstleister (CASPs nach MiCA)

- Zentralverwahrer und zentrale Gegenparteien

- Pensionsfonds und Handelsplätze

- Kritische IKT-Drittdienstleister (Cloud-Provider, Rechenzentren, Software-Anbieter)

Für kritische IKT-Drittdienstleister gilt ein separater EU-Aufsichtsrahmen unter Führung von EBA, ESMA oder EIOPA. AWS, Microsoft Azure und Google Cloud wurden als kritische Drittanbieter identifiziert und stehen direkt unter EU-Aufsicht.

Die 5 DORA-Anforderungsbereiche (Säulen)

1. IKT-Risikomanagement (Art. 5–16)

Unternehmen müssen ein umfassendes IKT-Risikomanagement-Framework aufbauen, das folgende Elemente enthält: Vollständiges IKT-Asset-Inventar (alle Systeme, Daten und Netzwerke), Risikoidentifikation und -bewertung, Schutzmaßnahmen und Prävention, Erkennungsverfahren für IKT-Anomalien, Geschäftskontinuitäts- und Wiederherstellungspläne. Das Leitungsorgan trägt die Gesamtverantwortung und muss IKT-Risiken aktiv überwachen. Eine neue Rolle ist der IKT-Risikomanager — eine dedizierte Funktion mit direktem Reporting an die Geschäftsleitung.

2. IKT-Vorfallmeldung (Art. 17–23)

Schwerwiegende IKT-Vorfälle müssen nach einem dreistufigen Melderegime an die BaFin gemeldet werden: Erstmeldung innerhalb von 4 Stunden nach Klassifizierung als schwerwiegend, Zwischenbericht innerhalb von 72 Stunden, Abschlussbericht innerhalb eines Monats. Die Klassifizierungskriterien für "schwerwiegend" sind in den DORA-RTS (Regulatory Technical Standards) der EBA/ESMA/EIOPA definiert. Die BaFin hat seit Januar 2025 über 600 schwerwiegende IKT-Vorfälle registriert.

3. Digitales Resilience Testing (Art. 24–27)

Alle Finanzunternehmen müssen regelmäßige Tests ihrer IKT-Systeme durchführen: Basistest (TLPT-Voraussetzung, jährlich), Vulnerability Assessments (mindestens jährlich), Penetrationstests (mindestens alle drei Jahre). Systemrelevante Institute (G-SIBs, O-SIIs) sind zusätzlich zu Threat-Led Penetration Testing (TLPT) nach dem TIBER-EU-Framework verpflichtet — mindestens alle drei Jahre, unter Aufsicht der BaFin. TLPT simuliert reale APT-Angriffe auf kritische Systeme.

4. IKT-Drittanbieter-Risiko (Art. 28–44)

Finanzunternehmen müssen alle IKT-Dienstleister in einem strukturierten Informationsregister erfassen und jährlich an die BaFin im xBRL-Format melden. Das Register muss alle direkten und wesentlichen indirekten IKT-Drittdienstleister enthalten. Zusätzlich verlangt DORA: Standardisierte Vertragsklauseln für IKT-Dienstleister (inkl. Auditrechte, Datenzugang, Exit-Strategie), Bewertung von Konzentrationsrisiken und tragfähige Exit-Strategien für kritische Dienstleister.

5. Informationsaustausch (Art. 45)

DORA ermöglicht und empfiehlt den Austausch von Bedrohungsinformationen zwischen Finanzunternehmen. Dieser Informationsaustausch ist freiwillig, wird aber von der BaFin ausdrücklich unterstützt — die Behörde hat hierzu bereits Leitlinien veröffentlicht. Ziel ist die kollektive Stärkung der digitalen Resilienz des gesamten Finanzsektors.

DORA und bestehende Regulierung: Was ändert sich?

DORA ersetzt bei Finanzunternehmen die bisherigen nationalen IKT-Anforderungen in weiten Teilen:

- BAIT (Bankaufsichtliche Anforderungen an die IT): DORA geht in fast allen Bereichen weiter. BAIT bleibt für Themen außerhalb des DORA-Scope gültig.

- KAIT, VAIT, ZAIT: Entsprechende sektorspezifische IT-Anforderungen — DORA übernimmt deren Kernforderungen einheitlich.

- MaRisk: Operationelles Risikomanagement nach MaRisk bleibt gültig; DORA ergänzt den IKT-Teil spezifisch und detaillierter.

- NIS2: Gilt für kritische Infrastrukturen übergreifend. Für Finanzunternehmen ist DORA lex specialis — also vorrangig. Überschneidungen werden durch Kooperation der Aufsichtsbehörden koordiniert.

DORA-Prüfungen durch die BaFin: Was wird kontrolliert?

Die BaFin prüft DORA-Compliance im Rahmen von §44 KWG-Sonderprüfungen und anlassbezogenen Audits. Im Fokus der bisherigen Prüfungen:

- Vollständigkeit und Aktualität des IKT-Asset-Inventars

- Dokumentation des IKT-Risikomanagement-Frameworks

- Nachweis der Incident-Meldeprozesse (Klassifizierung, Fristen, Kommunikation)

- Qualität und Vollständigkeit des Drittparteien-Informationsregisters

- Nachweise zu durchgeführten Resilience Tests

Das IDW finalisiert derzeit den Prüfungsstandard EPS 528, der festlegt, wie Abschlussprüfer die DORA-Compliance im Rahmen der Jahresabschlussprüfung bewerten. Für das Prüfungsjahr 2025 galt eine Übergangsregelung; ab 2026 entfällt die Kulanz für Mängel.

Häufig gestellte Fragen zur DORA-Verordnung

Was ist der Unterschied zwischen DORA und NIS2?

DORA ist eine Verordnung, gilt direkt und richtet sich ausschließlich an den Finanzsektor. NIS2 ist eine Richtlinie (muss in nationales Recht umgesetzt werden) und deckt 18 kritische Sektoren ab. Für Finanzunternehmen ist DORA lex specialis — also vorrangig. Beide Regelwerke fordern Risikomanagement und Incident Reporting, aber DORA ist bei IKT-Drittanbieterrisiko und Resilience Testing erheblich detaillierter.

Gilt DORA auch für kleine Banken und Sparkassen?

Grundsätzlich ja — DORA gilt für alle beaufsichtigten Finanzunternehmen in der EU. Allerdings sieht das Proportionalitätsprinzip (Art. 4 DORA) Erleichterungen für Kleinstunternehmen vor. Systemrelevante Institute haben strengere Anforderungen (z.B. TLPT-Pflicht). Die BaFin konkretisiert die Proportionalitätsregeln in Auslegungsschreiben.

Was sind die DORA-Strafen bei Verstößen?

Für Finanzunternehmen: Bußgelder bis zu 1 % des durchschnittlichen weltweiten Tagesumsatzes täglich (DORA selbst für CTPPs) sowie nach FinmadiG bis zu 5 Mio. EUR als Ordnungswidrigkeit. Für Geschäftsleitung persönlich: Bußgelder bis zu 1 Mio. EUR. Zusätzlich möglich: Untersagung von Geschäftsaktivitäten und öffentliche Bekanntmachungen.

Wie lange dauert die DORA-Implementierung?

Für ein mittelgroßes Finanzunternehmen sind 9–18 Monate realistisch. Der kritische Pfad ist fast immer das Drittparteien-Informationsregister (Erhebung aller IKT-Vertragsbeziehungen). Typische Phasen: Gap-Analyse (4–6 Wochen), Framework-Design (2–3 Monate), Technische Implementierung (3–9 Monate), Audit-Readiness (2–3 Monate).

Müssen auch IKT-Dienstleister DORA umsetzen?

Kritische IKT-Drittdienstleister (CTPPs) stehen seit Januar 2025 unter direkter EU-Aufsicht durch EBA, ESMA oder EIOPA — je nach überwiegendem Kundensektor. Nicht-kritische IKT-Dienstleister müssen DORA-konforme Vertragsklauseln akzeptieren: Audit- und Zugangsrechte ihrer Bankkunden, Exit-Strategien und Datenverfügbarkeitsgarantien. Faktisch bedeutet das: Jeder IKT-Anbieter mit Finanzkunden muss DORA-Anforderungen in seine Verträge aufnehmen.

Alex Szasz

Consultant Information Security, ADVISORI FTC GmbH

Über den Autor

Alex Szasz ist Consultant bei der ADVISORI FTC GmbH mit über vier Jahren Erfahrung im IT-Projektumfeld – insbesondere in den Bereichen Informationssicherheit, Access Management und Projektkoordination.

Sein technischer Schwerpunkt liegt auf der Einführung und Weiterentwicklung von Identity & Access Management (IAM) sowie Privileged Access Management (PAM) Lösungen. Er verfügt über fundierte Kenntnisse in der Konzeption, Automatisierung und Governance privilegierter Zugriffe, inklusive der Umsetzung regulatorischer Anforderungen und Sicherheitsrichtlinien.

Im Bereich IT-Security war Herr Szasz in verschiedenen Rollen aktiv – unter anderem als SIEM Engineer im Blue-Team-Umfeld sowie im Rahmen von internen und externen Penetrationstests, bei denen er zur Identifikation, Bewertung und Absicherung sicherheitskritischer Schwachstellen beitrug. Dabei arbeitete er eng mit Red-Teams zusammen und unterstützte gezielte Härtungsmaßnahmen auf System- und Prozessebene.

Zusätzlich übernimmt Herr Szasz PMO-Aufgaben in sicherheitsrelevanten Projekten, unterstützt die Projektleitung bei der Ressourcenplanung, Fortschrittskontrolle und Qualitätssicherung und trägt so zur erfolgreichen Umsetzung komplexer IT-Vorhaben bei.

Mit seiner Kombination aus technischer Security-Expertise, Hands-on-Erfahrung im Access Management und strukturierter Projektunterstützung ist Alex Szasz ein vielseitiger und verlässlicher Berater in anspruchsvollen IT-Transformations- und Sicherheitsprojekten.

Weitere relevante Beiträge

Vertiefen Sie Ihr Wissen mit ausgewählten Artikeln aus der gleichen Themenwelt.

DORA Checkliste 2026: Ihr Readiness-Assessment

Diese DORA Checkliste ermöglicht eine strukturierte Selbstbewertung Ihres Umsetzungsstands nach allen fünf DORA-Säulen. Mit Bewertungsschema für alle Kernpflichten — bereit für die BaFin-Prüfung.

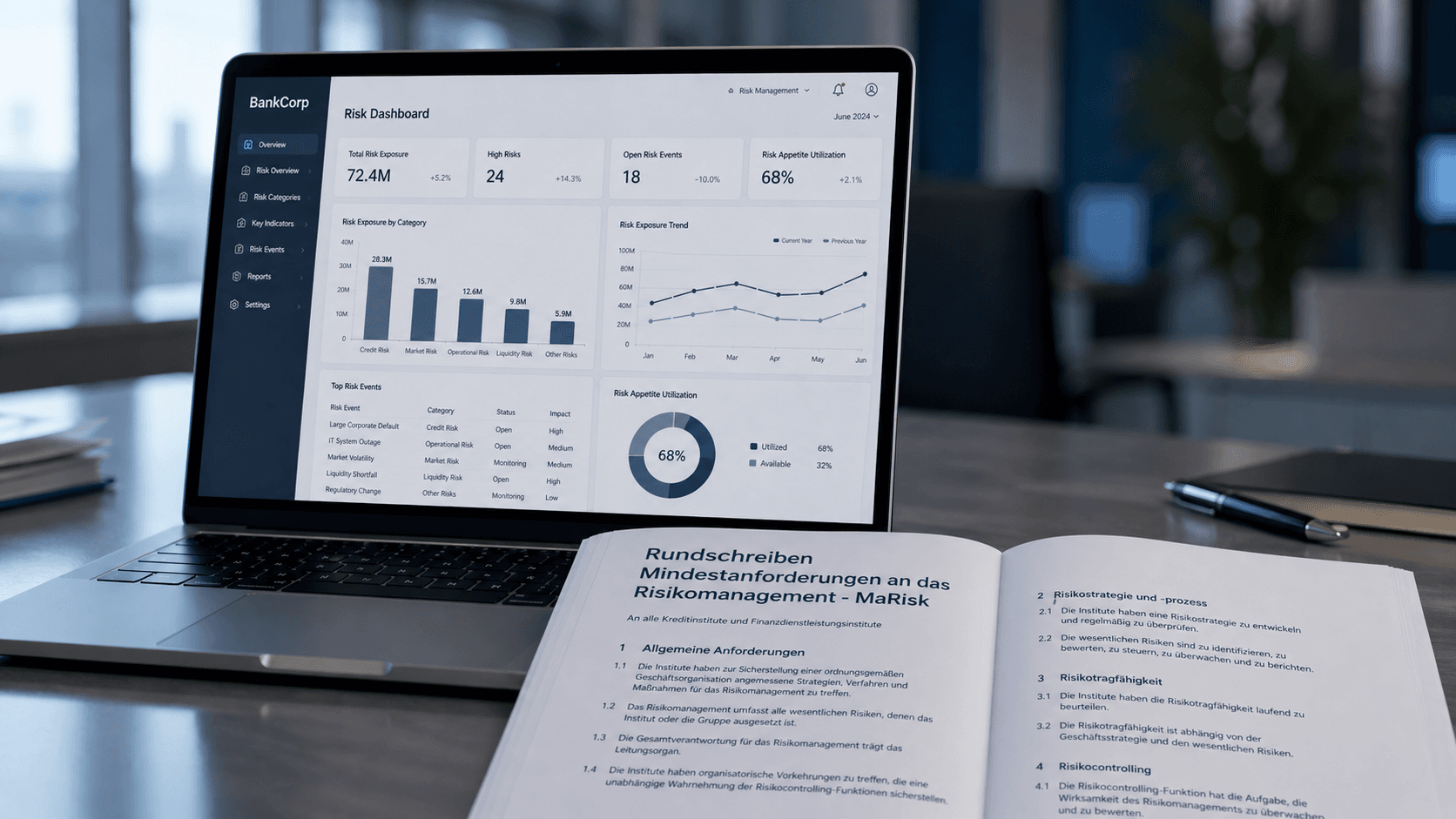

MaRisk, CRD VI und EBA Guidelines: Was der MaRisk-Entwurf für das Risikomanagement konkret bedeutet

Wie die MaRisk-Novelle Ihr Risikomanagement, ESG-Steuerung und Prüfungssicherheit verändert – und welche Maßnahmen jetzt Eigenkapital, Effizienz und Wettbewerbsfähigkeit schützen.

BRUBEG: Umfangreiche Anpassung des deutschen Bankaufsichtsrechts

BRUBEG 2026 verändert das Bankaufsichtsrecht – erfahren Sie, welche neuen ESG-Pflichten, Governance-Vorgaben und Drittstaatenregeln jetzt Handlungsbedarf für Institute auslösen.