IT-Risikomanagement für Finanzinstitute

IT-Risiken

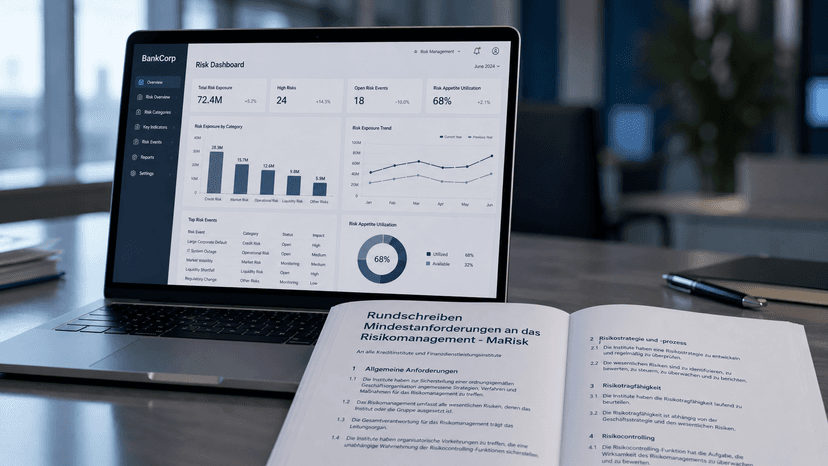

IKT-Risiken identifizieren, bewerten und steuern – von BAIT zu DORA. Wir unterstützen Finanzinstitute bei der Entwicklung und Umsetzung regulatorisch konformer IT-Risikomanagement-Frameworks.

- ✓Regulatorische Compliance (ISO 27001, NIS2, DSGVO)

- ✓Reduzierung von Cyber-Sicherheitsvorfällen

- ✓Optimierung der IT-Resilienz

Ihr Erfolg beginnt hier

Bereit für den nächsten Schritt?

Schnell, einfach und absolut unverbindlich.

Zur optimalen Vorbereitung:

- Ihr Anliegen

- Wunsch-Ergebnis

- Bisherige Schritte

Oder kontaktieren Sie uns direkt:

Zertifikate, Partner und mehr...

Was umfasst IT-Risikomanagement nach DORA?

Unsere Stärken

- Tiefgreifende Expertise in regulatorischen Anforderungen (ISO 27001, NIS2, KRITIS)

- Erfahrung mit fortschrittlichen Sicherheitstechnologien und KI-gestützten Lösungen

- Praxiserprobte Implementierungsstrategien mit nachweisbaren Erfolgen

⚠

Expertentipp

Laut Allianz Risk Barometer dominieren Cybervorfälle mit 47% der Nennungen die Risikolandschaft. Unternehmen mit fortschrittlichen IT-Sicherheitssystemen können ihre Cyber-Versicherungsprämien um bis zu 28% senken.

ADVISORI in Zahlen

11+

Jahre Erfahrung

120+

Mitarbeiter

520+

Projekte

Wir begleiten Sie mit einem strukturierten Ansatz bei der Entwicklung und Implementierung Ihres IT-Risikomanagements.

Unser Vorgehen

1

Phase 1

Analyse der bestehenden IT-Risikosituation und -prozesse

2

Phase 2

Entwicklung maßgeschneiderter IT-Risikomanagement-Frameworks und Methodologien

3

Phase 3

Implementierung, Schulung und kontinuierliche Verbesserung

"Ein effektives IT-Risikomanagement ist entscheidend für die Cyber-Resilienz und den langfristigen Erfolg eines Unternehmens in einem zunehmend komplexen digitalen und regulatorischen Umfeld."

Melanie Düring

Head of Risikomanagement

Unsere Dienstleistungen

Wir bieten Ihnen maßgeschneiderte Lösungen für Ihre digitale Transformation

IT-Risikobewertung und -analyse

Systematische Identifikation und Bewertung von IT-Risiken in Ihrer Organisation, um ein umfassendes Verständnis Ihrer Risikolandschaft zu entwickeln.

- Umfassende IT-Risikoanalyse nach ISO 27005

- Quantitative und qualitative Risikobewertung

- Priorisierung von Risiken nach Geschäftskritikalität

IT-Risikomanagement-Framework-Entwicklung

Entwicklung und Implementierung maßgeschneiderter IT-Risikomanagement-Frameworks, die sowohl regulatorische Anforderungen erfüllen als auch Ihre Geschäftsziele unterstützen.

- Framework-Design basierend auf ISO 27001, NIST oder BSI-Grundschutz

- Integration mit bestehenden GRC-Prozessen

- Entwicklung von Policies, Standards und Verfahren

Cyber-Resilienz und Incident Response

Stärkung Ihrer Widerstandsfähigkeit gegen Cyberangriffe und Entwicklung effektiver Reaktionspläne für Sicherheitsvorfälle.

- Cyber-Resilienz-Tests und -Übungen

- Entwicklung von Incident Response Plänen und Playbooks

- Implementierung von Security Operations Center (SOC) Prozessen

Unsere Kompetenzen im Bereich Non-Financial Risk

Wählen Sie den passenden Bereich für Ihre Anforderungen

Anti-Financial Crime Lösungen

Anti-Financial-Crime-Beratung für Finanzinstitute und regulierte Unternehmen. Wir entwickeln ganzheitliche AFC-Frameworks: AML Compliance, KYC-Prozesse, Sanctions Screening und Betrugserkennung mit KI-gestützter Analyse.

Cyberrisiken

Cyberrisiken umfassen alle Bedrohungen durch IT-Schwachstellen, Cyberangriffe und Drittanbieter-Abhängigkeiten. Seit DORA (Januar 2025) müssen Banken, Versicherungen und Zahlungsdienstleister ein dokumentiertes IKT-Risikomanagement nachweisen. ADVISORI unterstützt bei Risikoidentifikation, Framework-Aufbau und Incident Response.

Geldwäscheprävention

Geldwaeschepraevention und AML Compliance fuer Finanzinstitute. Risikoanalyse, Transaction Monitoring, KYC und regulatorische Anforderungen.

KYC (Know Your Customer)

Die KYC-Prüfung (Know Your Customer) ist gesetzliche Pflicht nach dem Geldwäschegesetz (GwG). ADVISORI unterstützt Banken und Finanzinstitute bei der Implementierung effizienter KYC-Prozesse — von der Kundenidentifizierung über Customer Due Diligence bis zum kontinuierlichen Monitoring. Mit risikobasierten Ansätzen und moderner Technologie machen wir Ihre KYC-Compliance zum Wettbewerbsvorteil.

Krisenmanagement

Professionelles Krisenmanagement fuer Unternehmen. Krisenplanung, Business Continuity, Kommunikation und Wiederherstellung in Krisensituationen.

Operational Risk

Wir entwickeln und implementieren maßgeschneiderte ORM-Frameworks für Ihr Institut – von der Risikoidentifikation über RCSA und Szenarioanalyse bis zur aufsichtskonformen Verlustdatensammlung und KRI-Steuerung.

Häufig gestellte Fragen zur IT-Risiken

Was sind IT-Risiken und wie werden sie klassifiziert?

IT-Risiken manifestieren sich als Produkt aus Bedrohungen, Schwachstellen und potenziellen Auswirkungen auf die Informationstechnologie eines Unternehmens. Sie können nach verschiedenen Dimensionen klassifiziert werden:

🔍 Klassifikation nach BSI:

•

**Intern/Extern**: Interne Risiken entstehen innerhalb der Organisation (z.B. menschliche Fehler, Systemausfälle), während externe Risiken von außen kommen (z.B. Cyberangriffe, Naturkatastrophen)

•

**Direkt/Indirekt**: Direkte Risiken betreffen unmittelbar die IT-Systeme, indirekte Risiken wirken über Dritte (z.B. Supply-Chain-Angriffe)

•

**Beeinflussbar/Nicht beeinflussbar**: Manche Risiken können durch Kontrollen gemindert werden, andere (wie geopolitische Cyberkonflikte) sind kaum steuerbar

📊 Klassifikation nach Risikoarten:

•

**Technische Risiken**: Hardware-Ausfälle, Softwarefehler, Netzwerkprobleme

•

**Organisatorische Risiken**: Unzureichende Prozesse, mangelnde Zuständigkeiten

•

**Personelle Risiken**: Fehlbedienung, Social Engineering, Insider-Bedrohungen

•

**Physische Risiken**: Feuer, Wasser, Stromausfall, physischer Zugriff

•

**Compliance-Risiken**: Verstöße gegen Gesetze und Regularien (DSGVO, NIS2)

⚠ ️ Klassifikation nach Auswirkungen:

•

**Vertraulichkeit**: Unbefugter Zugriff auf sensible Daten

•

**Integrität**: Manipulation oder Verfälschung von Daten

•

**Verfügbarkeit**: Ausfall oder Einschränkung von IT-Diensten

•

**Authentizität**: Identitätsmissbrauch oder gefälschte Systeme

🌐 Aktuelle Bedrohungslandschaft:

•

Laut Allianz Risk Barometer dominieren Cybervorfälle mit 47% der.

Welche Methoden werden zur Bewertung von IT-Risiken eingesetzt?

Die Bewertung von IT-Risiken erfolgt durch eine Kombination qualitativer und quantitativer Methoden, die je nach Unternehmensgröße und Branche unterschiedlich eingesetzt werden:

📋 Qualitative Methoden:

•

**Risikomatrix**: Korrelation von Eintrittswahrscheinlichkeit und Schadensausmaß in einer Matrix (z.B. 5x5)

•

**Experteninterviews**: Strukturierte Befragung von Fachexperten zur Risikobewertung

•

**Szenarioanalysen**: Entwicklung und Bewertung von Risikoszenarien (Best/Worst Case)

•

**SWOT-Analyse**: Bewertung von Stärken, Schwächen, Chancen und Risiken

•

**Delphi-Methode**: Mehrfache anonyme Befragungsrunden von Experten mit Feedback

🔢 Quantitative Methoden:

•

**Annual Loss Expectancy (ALE)**: Berechnung des erwarteten jährlichen Verlusts - ALE = Single Loss Expectancy (SLE) × Annual Rate of Occurrence (ARO) - Beispiel: 250.000 € (Schaden pro Vorfall) × 0,

33 (Häufigkeit) = 82.

Welche regulatorischen Anforderungen gibt es an das IT-Risikomanagement?

Die regulatorischen Anforderungen an das IT-Risikomanagement haben in den letzten Jahren erheblich zugenommen und umfassen nationale sowie internationale Vorgaben:

🇪

🇺 EU-Regulierungen:

•

**NIS2-Richtlinie**: Erweitert den Anwendungsbereich auf mehr Sektoren und stellt höhere Anforderungen an die Cybersicherheit - Verpflichtet ab

2025 rund 29.500 Unternehmen in Deutschland

•

Fordert Implementierung von Risikomanagementmaßnahmen und Meldepflichten

•

Verlangt regelmäßige Cyber-Resilienz-Tests

•

**DSGVO (Datenschutz-Grundverordnung)**: - Artikel

32 fordert angemessene technische und organisatorische Maßnahmen

•

Risikobewertung für Datenverarbeitungsprozesse

•

Datenschutz-Folgenabschätzung (DSFA) für risikoreiche Verarbeitungen

•

**DORA (Digital Operational Resilience Act)**: - Spezifische Anforderungen für den Finanzsektor - ICT-Risikomanagement-Framework - Incident Reporting und Resilience Testing

🇩

🇪 Deutsche Regulierungen:

•

**IT-Sicherheitsgesetz 2.

Wie entwickelt man ein effektives IT-Risikomanagement-Framework?

Die Entwicklung eines effektiven IT-Risikomanagement-Frameworks erfordert einen strukturierten Ansatz, der technische, organisatorische und prozessuale Aspekte integriert:

🏗 ️ Grundlegende Komponenten:

•

**Governance-Struktur**: - Klare Verantwortlichkeiten und Rollen (CISO, IT-Risikomanager) - IT-Sicherheitskomitee mit Entscheidungsbefugnissen - Regelmäßige Berichterstattung an die Geschäftsleitung

•

**Risikomanagement-Prozess**: - Risikoidentifikation: Systematische Erfassung aller IT-Risiken - Risikobewertung: Qualitative und quantitative Bewertungsmethoden - Risikobehandlung: Akzeptieren, Vermeiden, Transferieren, Mindern - Risikokontrolle: Überwachung und Überprüfung der Maßnahmen

•

**Risikotaxonomie**: - Standardisierte Kategorisierung von IT-Risiken - Verknüpfung mit Geschäftsprozessen und -zielen - Berücksichtigung von Abhängigkeiten zwischen Risiken

🔄 Implementierungsphasen:

•

**Phase 1: Grundlagen schaffen

**

•

Bestandsaufnahme der IT-Landschaft und Prozesse

•

Definition des Anwendungsbereichs und der Ziele

•

Entwicklung einer Risikomanagement-Policy

•

**Phase 2: Risikobewertung durchführen

**

•

Identifikation von Assets und deren Wert

•

Bedrohungs- und Schwachstellenanalyse

•

Risikobewertung und Priorisierung

•

**Phase 3: Maßnahmen implementieren

**

•

Auswahl geeigneter Sicherheitsmaßnahmen

•

Implementierung technischer und organisatorischer Kontrollen

•

Dokumentation und Schulung

•

**Phase 4: Überwachung und Verbesserung

**

•

Kontinuierliches Monitoring der Risikosituation

•

Regelmäßige Überprüfung und Aktualisierung

•

Incident.

Was sind die wichtigsten IT-Sicherheitsstandards und -frameworks?

IT-Sicherheitsstandards und -frameworks bieten strukturierte Ansätze für das Management von IT-Risiken und die Implementierung von Sicherheitsmaßnahmen:

🌐 Internationale Standards:

•

**ISO/IEC 27001**: - Internationaler Standard für Informationssicherheits-Managementsysteme (ISMS) - Prozessorientierter Ansatz mit Plan-Do-Check-Act-Zyklus -

114 Kontrollen in

14 Kontrollbereichen (Anhang A)

•

Zertifizierungsmöglichkeit als Nachweis der Compliance

•

**ISO/IEC 27002**: - Praxisleitfaden mit detaillierten Implementierungshinweisen zu ISO 27001 - Bewährte Praktiken für Sicherheitskontrollen

•

**ISO/IEC 27005**: - Spezifischer Standard für Informationssicherheits-Risikomanagement - Detaillierte Methodik für Risikoidentifikation, -bewertung und -behandlung

🇺

🇸 NIST Cybersecurity Framework:

•

**Fünf Kernfunktionen**: - Identify: Identifikation von Assets, Risiken und Anforderungen - Protect: Implementierung von Schutzmaßnahmen - Detect: Erkennung von Sicherheitsvorfällen - Respond: Reaktion auf Sicherheitsvorfälle - Recover: Wiederherstellung nach Sicherheitsvorfällen

•

**Implementierungsstufen**: Tier

1 (Partial) bis Tier

4 (Adaptive)

•

**Flexible Anpassung

** an verschiedene Organisationsgrößen und -typen

🏢 COBIT (Control Objectives for Information and Related Technologies):

•

**Governance-Framework

** für IT mit Fokus auf Risikomanagement

•

**Alignment

** von IT- und Geschäftszielen

•

**40 Governance-Prozesse

** in

5 Domänen

🇩

🇪 BSI-Standards und Grundschutz:

•

.

Wie implementiert man ein Zero-Trust-Sicherheitsmodell?

Das Zero-Trust-Sicherheitsmodell basiert auf dem Grundsatz "Never trust, always verify" und erfordert eine umfassende Neugestaltung der IT-Sicherheitsarchitektur:

🔍 Grundprinzipien des Zero-Trust-Modells:

•

**Keine implizite Vertrauensstellung**: Kein Vertrauen in Geräte oder Benutzer, unabhängig vom Standort

•

**Kontinuierliche Verifizierung**: Ständige Überprüfung von Identität und Berechtigungen

•

**Least Privilege Access**: Minimale Zugriffsrechte für die Erfüllung der Aufgaben

•

**Mikrosegmentierung**: Feingliedrige Netzwerksegmentierung

•

**Umfassende Überwachung**: Kontinuierliches Monitoring aller Aktivitäten

🏗 ️ Implementierungsschritte:

•

**Phase 1: Bestandsaufnahme und Planung

**

•

Identifikation aller Assets, Daten und Workflows

•

Definition von Schutzzonen und Vertrauensgrenzen

•

Entwicklung einer Zero-Trust-Strategie und Roadmap

•

**Phase 2: Identitäts- und Zugriffsmanagement

**

•

Implementierung von Multi-Faktor-Authentifizierung (MFA)

•

Einführung von Identity and Access Management (IAM)

•

Privileged Access Management (PAM) für administrative Zugänge

•

**Phase 3: Netzwerksegmentierung

**

•

Mikrosegmentierung des Netzwerks

•

Software-Defined Perimeter (SDP) oder Software-Defined Networking (SDN)

•

Implementierung von Next-Generation Firewalls (NGFW)

•

**Phase 4: Datensicherheit

**

•

Klassifizierung und Kennzeichnung von Daten

•

Verschlüsselung sensibler Daten (in Ruhe und bei Übertragung)

•

Data Loss Prevention (DLP).

Wie integriert man KI und Machine Learning in das IT-Risikomanagement?

KI und Machine Learning revolutionieren das IT-Risikomanagement durch innovative Anwendungen, die Effizienz, Präzision und Reaktionsfähigkeit verbessern:

🔍 Anwendungsbereiche:

•

**Bedrohungserkennung**: - Anomalieerkennung in Netzwerk- und Benutzerverhalten - Erkennung unbekannter Malware durch Verhaltensanalyse - Identifikation von Advanced Persistent Threats (APTs) - Reduzierung von False Positives durch kontextbasierte Analyse

•

**Risikobewertung**: - Automatisierte Bewertung von Schwachstellen und deren Ausnutzbarkeit - Priorisierung von Risiken basierend auf historischen Daten - Vorhersage potenzieller Angriffspfade und Kaskadeneffekte - Dynamische Anpassung von Risikobewertungen in Echtzeit

•

**Compliance und Governance**: - Automatisierte Überprüfung von Compliance-Anforderungen - Kontinuierliche Kontrolltests und -überwachung - Intelligente Dokumentenanalyse für regulatorische Änderungen - Automatisierte Berichterstattung und Dashboards

🧠 KI-Technologien im Einsatz:

•

**Supervised Learning**: - Klassifikation bekannter Bedrohungen - Vorhersage von Risikostufen basierend auf historischen Daten - Beispiel: Random Forests für Vulnerability Scoring

•

**Unsupervised Learning**: - Erkennung von Anomalien ohne vorherige Kenntnisse - Clustering ähnlicher Sicherheitsvorfälle - Beispiel: Isolation Forests für Netzwerkanomalien

•

**Deep Learning**: - Analyse komplexer Muster in großen Datenmengen - Verarbeitung unstrukturierter Daten (Logs, Netzwerkverkehr).

Wie führt man effektive Cyber-Resilienz-Tests durch?

Cyber-Resilienz-Tests sind entscheidend, um die Widerstandsfähigkeit von Organisationen gegen Cyberangriffe zu bewerten und zu verbessern:

🎯 Arten von Cyber-Resilienz-Tests:

•

**Penetrationstests**: - Simulation realer Angriffe auf IT-Systeme und Anwendungen - Black-Box (ohne Vorkenntnisse), Grey-Box (teilweise Informationen) oder White-Box (vollständige Informationen) - Fokus auf technische Schwachstellen und deren Ausnutzbarkeit

•

**Red-Team-Übungen**: - Umfassende, zielgerichtete Angriffssimulationen - Längere Zeiträume (Wochen bis Monate) - Test der gesamten Sicherheitskette (Technik, Prozesse, Menschen)

•

**Tabletop-Übungen**: - Diskussionsbasierte Szenarien für Führungskräfte und Teams - Simulation von Entscheidungsprozessen während eines Vorfalls - Überprüfung von Kommunikations- und Eskalationswegen

•

**Cyber Range Exercises**: - Simulationsumgebungen für realistische Angriffsszenarien - Hands-on-Training für Sicherheitsteams - Bewertung technischer und prozessualer Fähigkeiten

🔄 Implementierungsprozess:

•

**Planung und Vorbereitung**: - Definition von Zielen und Umfang - Festlegung von Regeln und Einschränkungen - Risikobewertung und Genehmigungen - Zusammenstellung des Testteams

•

**Durchführung**: - Reconnaissance: Informationsbeschaffung über Ziele - Scanning: Identifikation von Schwachstellen - Exploitation: Ausnutzung von Schwachstellen - Post-Exploitation: Bewegung im Netzwerk, Datenexfiltration - Dokumentation aller Aktivitäten und Ergebnisse

•

.

Wie entwickelt man ein effektives Security Operations Center (SOC)?

Ein Security Operations Center (SOC) ist das Nervenzentrum der IT-Sicherheitsüberwachung und -reaktion in einer Organisation:

🏗 ️ Grundlegende Komponenten eines SOC:

•

**Menschen**: - SOC-Manager: Leitung und Strategie - Security Analysts (Tier 1‑3): Überwachung, Triage, Incident Response - Threat Hunters: Proaktive Suche nach Bedrohungen - Forensic Analysts: Tiefgehende Untersuchung von Vorfällen

•

**Prozesse**: - Incident Management: Erkennung, Klassifizierung, Reaktion - Threat Intelligence: Sammlung und Analyse von Bedrohungsinformationen - Vulnerability Management: Identifikation und Behebung von Schwachstellen - Compliance Monitoring: Überwachung regulatorischer Anforderungen

•

**Technologie**: - SIEM (Security Information and Event Management): Zentrale Sammlung und Analyse von Sicherheitsereignissen - EDR/XDR (Endpoint/Extended Detection and Response): Endpunktüberwachung und -schutz - SOAR (Security Orchestration, Automation and Response): Automatisierung von Sicherheitsprozessen - Threat Intelligence Platforms: Integration externer Bedrohungsinformationen

🔄 SOC-Betriebsmodelle:

•

**Internes SOC**: - Vollständig eigenes Personal und Infrastruktur - Volle Kontrolle über Prozesse und Daten - Hohe Anfangsinvestitionen und laufende Kosten

•

**Ausgelagertes SOC (MSSP)**: - Betrieb durch externen Dienstleister - Geringere Anfangsinvestitionen - Zugang zu spezialisiertem Fachwissen - Eingeschränkte Anpassungsmöglichkeiten.

Wie implementiert man ein effektives Vulnerability Management?

Vulnerability Management ist ein systematischer Prozess zur Identifikation, Bewertung, Priorisierung und Behebung von Sicherheitsschwachstellen in IT-Systemen:

🔄 Vulnerability Management Lebenszyklus:

•

**Asset Discovery und Inventarisierung**: - Kontinuierliche Erfassung aller IT-Assets - Klassifizierung nach Kritikalität und Geschäftswert - Dokumentation von Betriebssystem, Software und Konfigurationen

•

**Schwachstellenscanning**: - Regelmäßige automatisierte Scans der IT-Infrastruktur - Authentifizierte und nicht-authentifizierte Scans - Verschiedene Scan-Typen (Netzwerk, Anwendungen, Konfigurationen)

•

**Risikobewertung und Priorisierung**: - Bewertung der Schwachstellen nach CVSS (Common Vulnerability Scoring System) - Berücksichtigung von Geschäftskritikalität und Exploitability - Risiko-basierte Priorisierung der Behebung

•

**Remediation**: - Patch-Management für Software-Schwachstellen - Konfigurationsänderungen für Fehlkonfigurationen - Implementierung von Workarounds und Kompensationskontrollen

•

**Verifizierung**: - Überprüfung der erfolgreichen Behebung - Nachscans zur Bestätigung - Dokumentation des Behebungsstatus

•

**Reporting und Metriken**: - Regelmäßige Berichterstattung an Stakeholder - Trendanalysen und Verbesserungsmessung - Compliance-Nachweise für Auditoren

🛠 ️ Technologische Komponenten:

•

**Vulnerability Scanner**: - Netzwerk-Scanner (z.B. Nessus, Qualys, OpenVAS) - Web Application Scanner (z.B.

Wie implementiert man ein effektives Incident Response Management?

Ein effektives Incident Response Management ermöglicht Organisationen, Sicherheitsvorfälle schnell zu erkennen, einzudämmen und zu beheben:

🔄 Incident Response Lebenszyklus:

•

**Vorbereitung**: - Entwicklung von Incident Response Plänen und Playbooks - Aufbau eines Incident Response Teams - Bereitstellung notwendiger Tools und Ressourcen - Schulung und Sensibilisierung der Mitarbeiter

•

**Erkennung und Analyse**: - Identifikation potenzieller Sicherheitsvorfälle - Triage und Erstbewertung - Forensische Untersuchung und Beweissicherung - Bestimmung von Umfang und Auswirkungen

•

**Eindämmung**: - Kurzfristige Eindämmung: Sofortige Maßnahmen zur Begrenzung des Schadens - Langfristige Eindämmung: Systemhärtung und zusätzliche Kontrollen - Isolation betroffener Systeme

•

**Beseitigung**: - Entfernung von Malware und Hintertüren - Schließen von Sicherheitslücken - Wiederherstellung kompromittierter Accounts

•

**Wiederherstellung**: - Wiederherstellung betroffener Systeme aus Backups - Stufenweise Rückkehr zum Normalbetrieb - Überwachung auf erneute Kompromittierung

•

**Lessons Learned**: - Dokumentation des Vorfalls und der Reaktion - Analyse der Ursachen und Schwachstellen - Verbesserung von Prozessen und Kontrollen

🏗 ️ Organisatorische Struktur:

•

**Incident Response Team (IRT)**: - Incident Manager: Koordination und Kommunikation - Security Analysts:.

Welche spezifischen regulatorischen Anforderungen gelten für IT-Risikomanagement in Deutschland?

Deutschland hat ein komplexes regulatorisches Umfeld für IT-Risikomanagement, das sowohl nationale als auch EU-weite Vorgaben umfasst:

🇩

🇪 Deutsche Regulierungen:

•

**IT-Sicherheitsgesetz 2.0**: - Erweiterte Anforderungen für KRITIS-Betreiber (Kritische Infrastrukturen) - Registrierungspflicht für KRITIS-Betreiber beim BSI - Meldepflichten für IT-Sicherheitsvorfälle innerhalb definierter Zeitfenster - Sanktionen bei Nichteinhaltung bis zu

2 Millionen Euro

•

**KRITIS-Verordnung (BSI-KritisV)**: - Definiert sektorspezifische Sicherheitsniveaus für

9 KRITIS-Bereiche

•

Branchenspezifische Sicherheitsstandards (B3S) als Compliance-Nachweis

•

Regelmäßige Nachweispflichten gegenüber dem BSI

•

**NIS2UmsuCG

** (Deutsches Umsetzungsgesetz zur NIS2):

•

Umsetzung der EU-NIS2-Richtlinie in deutsches Recht

•

Erweiterte Meldepflichten und Sanktionen

•

Verpflichtende Risikomanagementmaßnahmen für wichtige und wesentliche Einrichtungen

🇪

🇺 EU-Regulierungen mit Auswirkung auf Deutschland:

•

**NIS2-Richtlinie**: - Erweitert den Anwendungsbereich auf mehr Sektoren (ca. 29.

Was sind KRITIS-Branchenstandards (B3S) und wie werden sie implementiert?

Die Branchenspezifischen Sicherheitsstandards (B3S) sind ein zentrales Element des IT-Sicherheitsgesetzes für Betreiber Kritischer Infrastrukturen (KRITIS) in Deutschland:

🏛 ️ Grundlagen und rechtlicher Rahmen:

•

**Definition**: B3S sind von Branchenverbänden entwickelte und vom BSI anerkannte Sicherheitsstandards

•

**Rechtliche Basis**: IT-Sicherheitsgesetz und BSI-KritisV (KRITIS-Verordnung)

•

**Ziel**: Konkretisierung der abstrakten gesetzlichen Anforderungen an die IT-Sicherheit

•

**Anwendungsbereich**:

9 KRITIS-Sektoren mit jeweils eigenen B3S

•

Energie (Strom, Gas, Kraftstoffe)

•

Wasser (Trinkwasser, Abwasser)

•

Ernährung

•

Informationstechnik und Telekommunikation

•

Gesundheit

•

Finanz- und Versicherungswesen

•

Transport und Verkehr

•

Medien

•

Siedlungsabfallentsorgung

📋 Inhaltliche Anforderungen:

•

**Sektorspezifische Sicherheitsniveaus**: - Energie: Redundanzgrade ≥99,982% Verfügbarkeit - Gesundheit: MTTR (Mean Time To Recover) <4h bei Ransomware-Angriffen - Finanzen: Penetrationstests quartalsweise verpflichtend

•

**Gemeinsame Kernelemente**: - Risikomanagement-Methodik - Schutzbedarfsfeststellung - Maßnahmenkatalog - Notfallmanagement - Informationssicherheitsmanagement

🔄 Implementierungsprozess:

•

**Schritt 1: Anwendbarkeit prüfen

**

•

Feststellung der KRITIS-Eigenschaft anhand der Schwellenwerte

•

Identifikation der kritischen Dienstleistungen

•

Bestimmung der relevanten B3S

•

**Schritt 2: Gap-Analyse

**

•

Vergleich des Ist-Zustands mit den B3S-Anforderungen

•

Identifikation von.

Wie sieht eine moderne technische Referenzarchitektur für IT-Risikomanagement aus?

Eine moderne technische Referenzarchitektur für IT-Risikomanagement integriert verschiedene Technologien und Prozesse zu einem ganzheitlichen System:

🏗 ️ Architekturkomponenten:

•

**Threat Intelligence Integration**: - Externe Threat Feeds (z.B. MISP, AlienVault OTX) - Branchenspezifische Informationsaustauschplattformen - Automatisierte Korrelation mit internen Ereignissen - Priorisierung basierend auf Relevanz und Kritikalität

•

**Security Information and Event Management (SIEM)**: - Zentralisierte Log-Sammlung und -Analyse - Echtzeit-Korrelation von Sicherheitsereignissen - Regelbasierte und KI-gestützte Anomalieerkennung - Automatisierte Alerting-Mechanismen

•

**Security Orchestration, Automation and Response (SOAR)**: - Automatisierte Reaktion auf häufige Sicherheitsvorfälle - Playbook-basierte Incident-Response-Prozesse - Integration mit anderen Sicherheitstools - Fallmanagement und Dokumentation

🔄 Datenfluss und Prozessintegration:

•

**Datenerfassung**: - Netzwerk-Telemetrie (NetFlow, sFlow) - Endpunkt-Telemetrie (EDR-Lösungen) - Cloud-Telemetrie (CloudTrail, Azure Monitor) - Anwendungs-Logs und -Telemetrie

•

**Datenverarbeitung**: - Normalisierung heterogener Datenformate - Anreicherung mit Kontext- und Threat-Intelligence-Daten - Korrelation über verschiedene Datenquellen hinweg - Risikobewertung basierend auf Asset-Kritikalität

•

**Reaktionsprozesse**: - Automatisierte Reaktion für Low-Risk-Incidents - Human-in-the-Loop für komplexe oder kritische Vorfälle - Eskalationsmechanismen basierend auf Schweregrad - Feedback-Schleifen zur kontinuierlichen Verbesserung

🛠 ️ Technologische.

Welche Metriken und KPIs sind für ein effektives IT-Risikomanagement entscheidend?

Effektives IT-Risikomanagement erfordert messbare Kennzahlen, die sowohl operative als auch strategische Aspekte abdecken:

📊 Risiko-Expositionsmetriken:

•

**Vulnerability Exposure**: - **Patch-Lag-Time**: Durchschnittliche Zeit zwischen Patch-Verfügbarkeit und Installation

* Benchmark: Medianwert

23 Tage in DACH vs.

17 Tage global

* Zielwert: <

14 Tage für kritische Schwachstellen

•

**Vulnerability Density**: Anzahl der Schwachstellen pro Asset

* Benchmark: 0,

8 kritische Schwachstellen pro Server (Durchschnitt)

* Zielwert: <0,

5 kritische Schwachstellen pro Server

•

**Mean Time to Remediate (MTTR)**: Durchschnittliche Zeit bis zur Behebung

* Benchmark:

45 Tage für mittelschwere Schwachstellen

* Zielwert: <

30 Tage für mittelschwere, <

7 Tage für kritische Schwachstellen

•

**Risikobewertung**: - **Annual Loss Expectancy (ALE)**: Erwarteter jährlicher Verlust

* Benchmark: Medianwert 1,

2 Mio. € p.a.

Welche Fallstudien zeigen erfolgreiche IT-Risikomanagement-Implementierungen?

Erfolgreiche IT-Risikomanagement-Implementierungen lassen sich anhand konkreter Fallstudien aus verschiedenen Branchen analysieren:

🏭 Fertigungsunternehmen (IoT/OT-Security):

•

**Ausgangssituation**: -

58 ungesicherte IIoT-Geräte in Produktionsnetzwerken

•

Fehlende Segmentierung zwischen IT- und OT-Netzwerken

•

Veraltete Steuerungssysteme ohne Patchmöglichkeit

•

Keine Überwachung des OT-Netzwerkverkehrs

•

**Implementierte Maßnahmen**: - Netzwerksegmentierung nach ISA‑95-Standard mit DMZs zwischen IT und OT - Implementierung von Network Access Control (NAC) für Geräteisolation - Continuous Vulnerability Scanning mit OWASP ZAP für zugängliche Systeme - Deployment von OT-spezifischen Monitoring-Lösungen

•

**Ergebnisse**: - Reduktion der kritischen CVEs von

142 →

19 in

6 Monaten

•

Einhaltung der KRITIS-Anforderungen gemäß BSI-Standard 200–4‑68% weniger ungeplante Produktionsausfälle durch IT-Sicherheitsvorfälle

•

ROI von 287% über

3 Jahre durch vermiedene Produktionsausfälle

🏥 Klinikverbund Oberbayern (Ransomware-Resilienz):

•

**Incident**: Ransomware-Angriff führte zu 72h-Ausfall der Patientendatenbank

•

**Post-Incident-Maßnahmen**: - Deployment von Immutable Backups (Veeam + Wasabi) - Einführung von User Entity Behavior Analytics (UEBA) - Wöchentliche Red-Team-Übungen zur Schwachstellenidentifikation - Implementierung eines Zero-Trust-Netzwerkmodells

•

**ROI und Metriken**: - Cyberversicherungsprämien sanken um 28% - MTTR verbesserte.

Was ist External Attack Surface Management (EASM) und wie wird es implementiert?

External Attack Surface Management (EASM) ist ein systematischer Ansatz zur Identifikation, Analyse und Absicherung aller extern zugänglichen digitalen Assets einer Organisation:

🔍 Grundkonzept und Bedeutung:

•

**Definition**: EASM umfasst die kontinuierliche Entdeckung, Inventarisierung, Klassifizierung und Überwachung aller externen digitalen Assets und Angriffsflächen

•

**Relevanz**: 73% der erfolgreichen Cyberangriffe nutzen externe Schwachstellen aus, die den Organisationen oft nicht bekannt sind

•

**Abgrenzung**: Im Gegensatz zu traditionellen Vulnerability Scans erfasst EASM auch unbekannte oder vergessene Assets (Shadow IT)

•

**Umfang**: Websites, APIs, Cloud-Ressourcen, IoT-Geräte, Domains, IP-Bereiche, externe Dienste und Drittanbieter-Komponenten

🏗 ️ Komponenten eines EASM-Programms:

•

**Asset Discovery**: - Kontinuierliche Identifikation aller Internet-exponierten Assets - Domain-basierte Erkennung (inkl. Subdomains) - IP-Range-Scanning und Fingerprinting - Technologie-Stack-Identifikation

•

**Risikobewertung**: - Schwachstellenanalyse der gefundenen Assets - Konfigurationsüberprüfung (z.B.

Welche strategischen Handlungsempfehlungen gibt es für ein zukunftssicheres IT-Risikomanagement?

Ein zukunftssicheres IT-Risikomanagement erfordert strategische Maßnahmen, die technologische, organisatorische und regulatorische Aspekte integrieren:

🔄 Regulatorisches Alignment:

•

**NIS2-Compliance-Strategie**: - Durchführung von Gap-Analysen zur Identifikation von Compliance-Lücken - Entwicklung einer Roadmap zur Umsetzung bis Q3/2025 - Einsatz von Process-Mining-Tools zur Automatisierung von Compliance-Nachweisen - Etablierung eines Regulatory-Change-Management-Prozesses

•

**Integriertes Compliance-Framework**: - Harmonisierung verschiedener regulatorischer Anforderungen (ISO 27001, NIS2, DSGVO) - Implementierung eines Control-Mappings zur Vermeidung von Redundanzen - Nutzung von GRC-Plattformen für zentralisiertes Compliance-Management - Automatisierte Compliance-Checks und -Berichte

🛡 ️ Technologische Souveränität:

•

**Zero-Trust-Architektur**: - Implementierung des "Never trust, always verify"-Prinzips - Mikrosegmentierung von Netzwerken und Anwendungen - Kontinuierliche Authentifizierung und Autorisierung - Least-Privilege-Access für alle Benutzer und Systeme

•

**KI-gestützte Sicherheitslösungen**: - Einsatz von Machine Learning für Anomalieerkennung - Automatisierte Threat Hunting mit KI-Unterstützung - Predictive Analytics für proaktives Risikomanagement - Natural Language Processing für Threat Intelligence

•

**Threat-Intelligence-Sharing**: - Teilnahme an branchenspezifischen Sharing-Plattformen - Aufbau von Threat-Intelligence-Sharing nach Gaia-X-Standard - Automatisierte Integration von Threat Intelligence in Sicherheitssysteme - Kollaborative Abwehr gegen gemeinsame Bedrohungen 👥.

Wie integriert man IT-Risikomanagement in die Unternehmenskultur?

Die erfolgreiche Integration von IT-Risikomanagement in die Unternehmenskultur erfordert einen ganzheitlichen Ansatz, der über technische Maßnahmen hinausgeht:

🏢 Führung und Governance:

•

**Tone from the Top**: - Sichtbares Commitment der Geschäftsleitung - Regelmäßige Kommunikation zur Bedeutung von IT-Sicherheit - Vorbildfunktion der Führungskräfte - Integration von Sicherheitszielen in Unternehmensstrategie

•

**Klare Verantwortlichkeiten**: - Etablierung eines Chief Information Security Officers (CISO) - IT-Sicherheitskomitee mit Vertretern aller Geschäftsbereiche - Dokumentierte Rollen und Zuständigkeiten - Regelmäßige Berichterstattung an Vorstand und Aufsichtsrat

🧠 Awareness und Schulung:

•

**Zielgruppenspezifische Programme**: - Basisschulungen für alle Mitarbeiter - Vertiefende Schulungen für IT-Personal - Spezialtrainings für Entwickler (Secure Coding) - Executive Briefings für Führungskräfte

•

**Innovative Formate**: - Gamification-Elemente (Sicherheits-Challenges, Badges) - Micro-Learning-Einheiten (kurze, regelmäßige Lernimpulse) - Simulationen und praktische Übungen - Storytelling mit realen Fallbeispielen

🤝 Kollaborative Sicherheitskultur:

•

**Security Champions Network**: - Identifikation motivierter Mitarbeiter in allen Abteilungen - Zusatzqualifikation und Mentoring - Regelmäßiger Austausch und Wissenstransfer - Multiplikatorfunktion in den Fachabteilungen

•

**Positive Anreizsysteme**: - Anerkennung für sicherheitsbewusstes Verhalten - Belohnungen.

Erfolgsgeschichten

Entdecken Sie, wie wir Unternehmen bei ihrer digitalen Transformation unterstützen

Generative KI in der Fertigung

Bosch

KI-Prozessoptimierung für bessere Produktionseffizienz

Fallstudie

Ergebnisse

Reduzierung der Implementierungszeit von AI-Anwendungen auf wenige Wochen

Verbesserung der Produktqualität durch frühzeitige Fehlererkennung

Steigerung der Effizienz in der Fertigung durch reduzierte Downtime

AI Automatisierung in der Produktion

Festo

Intelligente Vernetzung für zukunftsfähige Produktionssysteme

Fallstudie

Ergebnisse

Verbesserung der Produktionsgeschwindigkeit und Flexibilität

Reduzierung der Herstellungskosten durch effizientere Ressourcennutzung

Erhöhung der Kundenzufriedenheit durch personalisierte Produkte

KI-gestützte Fertigungsoptimierung

Siemens

Smarte Fertigungslösungen für maximale Wertschöpfung

Fallstudie

Ergebnisse

Erhebliche Steigerung der Produktionsleistung

Reduzierung von Downtime und Produktionskosten

Verbesserung der Nachhaltigkeit durch effizientere Ressourcennutzung

Digitalisierung im Stahlhandel

Klöckner & Co

Digitalisierung im Stahlhandel

Fallstudie

Ergebnisse

Über 2 Milliarden Euro Umsatz jährlich über digitale Kanäle

Ziel, bis 2022 60% des Umsatzes online zu erzielen

Verbesserung der Kundenzufriedenheit durch automatisierte Prozesse

Lassen Sie uns

Zusammenarbeiten!

Ist Ihr Unternehmen bereit für den nächsten Schritt in die digitale Zukunft? Kontaktieren Sie uns für eine persönliche Beratung.

Ihr strategischer Erfolg beginnt hier

Unsere Kunden vertrauen auf unsere Expertise in digitaler Transformation, Compliance und Risikomanagement

Bereit für den nächsten Schritt?

Vereinbaren Sie jetzt ein strategisches Beratungsgespräch mit unseren Experten

30 Minuten • Unverbindlich • Sofort verfügbar

Zur optimalen Vorbereitung Ihres Strategiegesprächs:

Ihre strategischen Ziele und Herausforderungen

Gewünschte Geschäftsergebnisse und ROI-Erwartungen

Aktuelle Compliance- und Risikosituation

Stakeholder und Entscheidungsträger im Projekt

Bevorzugen Sie direkten Kontakt?

Direkte Hotline für Entscheidungsträger

Strategische Anfragen per E-Mail

Detaillierte Projektanfrage

Für komplexe Anfragen oder wenn Sie spezifische Informationen vorab übermitteln möchten