Cyber-Risikomanagement für Banken und Finanzunternehmen

Cyberrisiken

Cyberrisiken umfassen alle Bedrohungen durch IT-Schwachstellen, Cyberangriffe und Drittanbieter-Abhängigkeiten. Seit DORA (Januar 2025) müssen Banken, Versicherungen und Zahlungsdienstleister ein dokumentiertes IKT-Risikomanagement nachweisen. ADVISORI unterstützt bei Risikoidentifikation, Framework-Aufbau und Incident Response.

- ✓Schutz vor finanziellen Verlusten durch Cyberangriffe

- ✓Einhaltung regulatorischer Anforderungen (DSGVO, KRITIS, NIS2)

- ✓Minimierung von Reputationsschäden durch Datenschutzverletzungen

Ihr Erfolg beginnt hier

Bereit für den nächsten Schritt?

Schnell, einfach und absolut unverbindlich.

Zur optimalen Vorbereitung:

- Ihr Anliegen

- Wunsch-Ergebnis

- Bisherige Schritte

Oder kontaktieren Sie uns direkt:

Zertifikate, Partner und mehr...

Wie baut man ein wirksames Cyber-Risikomanagement nach DORA und NIS2 auf?

Unsere Stärken

- Tiefgreifende Expertise in Cybersecurity und regulatorischen Anforderungen (DSGVO, KRITIS, NIS2)

- Erfahrung mit fortschrittlichen Sicherheitstechnologien und KI-gestützten Lösungen

- Praxiserprobte Implementierungsstrategien mit nachweisbaren Erfolgen

⚠

DORA-Pflicht seit Januar 2025

Seit dem 17. Januar 2025 gilt DORA verbindlich. Finanzunternehmen müssen ein IKT-Risikomanagement-Framework vorweisen, schwerwiegende IKT-Vorfälle der BaFin melden und regelmäßige Resilienztests durchführen. Wer die Anforderungen nicht erfüllt, riskiert Aufsichtsmaßnahmen.

ADVISORI in Zahlen

11+

Jahre Erfahrung

120+

Mitarbeiter

520+

Projekte

Wir begleiten Sie mit einem strukturierten Ansatz bei der Entwicklung und Implementierung Ihres Cyberrisiken Managements.

Unser Vorgehen

1

Phase 1

Analyse der bestehenden Cybersecurity-Situation und -Prozesse

2

Phase 2

Entwicklung maßgeschneiderter Cybersecurity-Frameworks und -Methodologien

3

Phase 3

Implementierung, Schulung und kontinuierliche Verbesserung

"Ein effektives Cyberrisiken Management ist entscheidend für die digitale Resilienz und den langfristigen Erfolg eines Unternehmens in einem zunehmend komplexen und bedrohlichen Cyberumfeld."

Melanie Düring

Head of Risikomanagement

Unsere Dienstleistungen

Wir bieten Ihnen maßgeschneiderte Lösungen für Ihre digitale Transformation

Cyberrisiko-Identifikation & Bewertung

Wir analysieren systematisch Ihre IT-Landschaft und identifizieren potenzielle Cyberrisiken anhand anerkannter Frameworks wie NIST, ISO 27005 und DORA. Auf Basis einer strukturierten Risikoanalyse priorisieren wir Handlungsfelder und schaffen eine fundierte Entscheidungsgrundlage für Ihr Management.

- Bedrohungs- und Schwachstellenanalyse entlang der gesamten IT-Infrastruktur

- Risikobewertung nach quantitativen und qualitativen Methoden (z. B. FAIR, ISO 27005)

- Erstellung priorisierter Risikoregister mit klaren Handlungsempfehlungen

- Berücksichtigung regulatorischer Anforderungen aus DORA, BAIT, MaRisk und NIS2

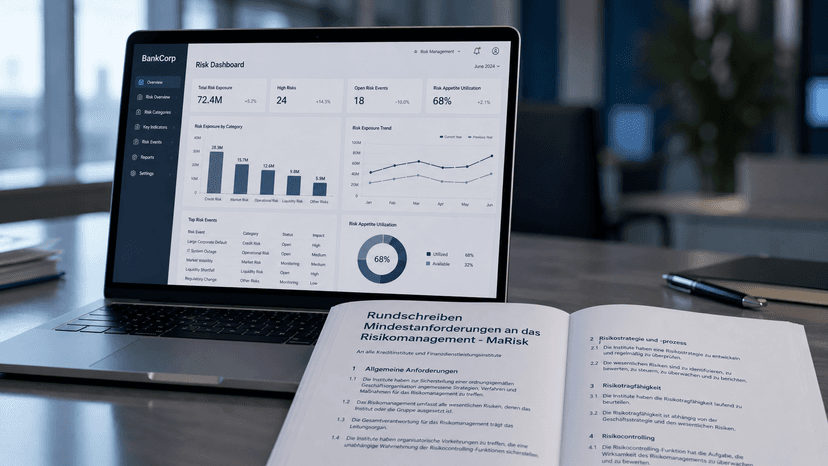

Cyberrisiko-Framework & Governance

Wir unterstützen Sie bei der Konzeption und Implementierung eines regulatorisch konformen Cyberrisiko-Managements, das nahtlos in Ihre bestehende Governance-Struktur integriert wird. Dabei stellen wir sicher, dass Rollen, Verantwortlichkeiten und Prozesse klar definiert und nachhaltig verankert sind.

- Entwicklung und Implementierung eines maßgeschneiderten Cyberrisiko-Frameworks

- Definition von Risikoappetit, Toleranzgrenzen und Eskalationsprozessen

- Aufbau von Reporting-Strukturen und Dashboards für Vorstand und Aufsichtsgremien

- Integration in bestehende IKS-, Compliance- und Risikomanagement-Prozesse

Cyberresilienz & Incident Management

Wir helfen Ihnen, die Widerstandsfähigkeit Ihres Unternehmens gegenüber Cyberangriffen gezielt zu stärken und im Ernstfall handlungsfähig zu bleiben. Von der Entwicklung von Incident-Response-Plänen bis zur Durchführung praxisnaher Übungsszenarien bereiten wir Ihre Organisation umfassend vor.

- Entwicklung und Implementierung von Incident-Response- und Notfallplänen

- Durchführung von Tabletop-Übungen und Krisenszenarien zur Stärkung der Reaktionsfähigkeit

- Aufbau und Optimierung von SIEM-, SOC- und Monitoring-Strukturen

- Konzeption von Business-Continuity-Maßnahmen mit Fokus auf kritische IT-Systeme

Third-Party & Supply-Chain-Risikomanagement

Cyberrisiken entstehen häufig durch externe Dienstleister und Lieferketten – wir unterstützen Sie bei der systematischen Bewertung und Steuerung dieser Risiken im Einklang mit regulatorischen Anforderungen. Durch strukturierte Prüfprozesse und vertragliche Absicherungen schaffen wir Transparenz über Ihre gesamte Dienstleisterkette.

- Aufbau eines strukturierten Third-Party-Risk-Management-Prozesses (TPRM)

- Risikobasierte Bewertung und Klassifizierung von IT-Dienstleistern und kritischen Lieferanten

- Entwicklung von Mindestanforderungen und Sicherheitsstandards für Vertragspartner

- Umsetzung der DORA-Anforderungen an IKT-Drittanbieter und Auslagerungsmanagement

Unsere Kompetenzen im Bereich Non-Financial Risk

Wählen Sie den passenden Bereich für Ihre Anforderungen

Anti-Financial Crime Lösungen

Anti-Financial-Crime-Beratung für Finanzinstitute und regulierte Unternehmen. Wir entwickeln ganzheitliche AFC-Frameworks: AML Compliance, KYC-Prozesse, Sanctions Screening und Betrugserkennung mit KI-gestützter Analyse.

Geldwäscheprävention

Geldwaeschepraevention und AML Compliance fuer Finanzinstitute. Risikoanalyse, Transaction Monitoring, KYC und regulatorische Anforderungen.

IT-Risiken

IKT-Risiken identifizieren, bewerten und steuern – von BAIT zu DORA. Wir unterstützen Finanzinstitute bei der Entwicklung und Umsetzung regulatorisch konformer IT-Risikomanagement-Frameworks.

KYC (Know Your Customer)

Die KYC-Prüfung (Know Your Customer) ist gesetzliche Pflicht nach dem Geldwäschegesetz (GwG). ADVISORI unterstützt Banken und Finanzinstitute bei der Implementierung effizienter KYC-Prozesse — von der Kundenidentifizierung über Customer Due Diligence bis zum kontinuierlichen Monitoring. Mit risikobasierten Ansätzen und moderner Technologie machen wir Ihre KYC-Compliance zum Wettbewerbsvorteil.

Krisenmanagement

Professionelles Krisenmanagement fuer Unternehmen. Krisenplanung, Business Continuity, Kommunikation und Wiederherstellung in Krisensituationen.

Operational Risk

Wir entwickeln und implementieren maßgeschneiderte ORM-Frameworks für Ihr Institut – von der Risikoidentifikation über RCSA und Szenarioanalyse bis zur aufsichtskonformen Verlustdatensammlung und KRI-Steuerung.

Häufig gestellte Fragen zur Cyberrisiken

Was sind Cyberrisiken und welche Kategorien unterscheidet man?

Cyberrisiken umfassen alle Bedrohungen, die aus der Nutzung von IT-Systemen entstehen: Datendiebstahl, Ransomware, Systemausfälle, Phishing, Insider-Bedrohungen und Drittanbieter-Schwachstellen. Sie sind eine Unterkategorie operationeller Risiken, zeichnen sich aber durch hohe Dynamik, globale Reichweite und schwierige Quantifizierung aus. Regulatorisch werden sie unter DORA als IKT-Risiken, unter MaRisk als operationelle Risiken und unter NIS 2 als Netz- und Informationssicherheitsrisiken eingeordnet.

Welche DORA-Anforderungen gelten für das Cyberrisiken-Management von Banken?

DORA (EU-Verordnung 2022/2554) verlangt seit Januar

2025 von Banken ein dokumentiertes IKT-Risikomanagement-Framework mit klarer Governance, regelmäßige Resilienztests einschließlich Threat-Led Penetration Testing (TLPT), eine Meldung schwerwiegender IKT-Vorfälle innerhalb von

4 Stunden an die BaFin sowie ein strukturiertes Management der IKT-Drittanbieter-Risiken. Ergänzend gelten BAIT, MaRisk AT 7.2 und das IT-Sicherheitsgesetz 2.0.

Wie führt man eine Cyberrisiko-Bewertung nach ISO 27005 oder FAIR durch?

Eine Cyberrisiko-Bewertung umfasst vier Schritte: Asset-Identifikation (kritische Systeme und Daten), Bedrohungs- und Schwachstellenanalyse, Risikobewertung nach Eintrittswahrscheinlichkeit und Schadenshöhe sowie Maßnahmenpriorisierung. ISO

27005 nutzt qualitative Skalen und Risikomatrizen, FAIR (Factor Analysis of Information Risk) quantifiziert Risiken monetär. Für DORA-regulierte Institute empfehlen wir eine Kombination beider Methoden mit jährlicher Aktualisierung.

Was umfasst ein Incident Response Plan für Cybervorfälle?

Ein Incident Response Plan definiert Rollen und Eskalationswege (CISO, IT-Leitung, Vorstand, Rechtsabteilung), Klassifizierung von Vorfällen nach Schweregrad, technische Sofortmaßnahmen (Isolation, Forensik, Wiederherstellung), Meldepflichten (BaFin innerhalb von

4 Stunden bei DORA, DSGVO innerhalb von

72 Stunden) und Lessons-Learned-Prozesse. Regelmäßige Tabletop-Übungen stellen sicher, dass der Plan im Ernstfall funktioniert.

Wie integriert man Cyberrisiken in das unternehmensweite Risikomanagement?

Die Integration erfolgt über eine einheitliche Risikotaxonomie, die Cyberrisiken als Unterkategorie operationeller Risiken abbildet, gemeinsame Bewertungsskalen für Eintrittswahrscheinlichkeit und Schadenshöhe, definierte Risikoappetit-Schwellenwerte und regelmäßiges Reporting an Vorstand und Aufsichtsrat. Technisch werden GRC-Plattformen und SIEM-Systeme mit dem zentralen Risikoregister verknüpft. DORA fordert explizit diese Integration in Artikel 6.

Wie unterstützt ADVISORI beim Aufbau eines Cyber-Risikomanagements?

ADVISORI begleitet in drei Phasen: In Phase

1 analysieren wir die bestehende IT-Sicherheitslage, erstellen eine Gap-Analyse zu DORA, BAIT und NIS 2 und bewerten den Reifegrad. In Phase

2 entwickeln wir ein maßgeschneidertes Cyberrisiko-Framework mit Governance-Strukturen, Risikobewertungsmethodik und Kontrollrahmen. In Phase

3 implementieren wir Prozesse, schulen Teams und etablieren Monitoring mit KRIs. Über

520 abgeschlossene Projekte belegen unsere Umsetzungsstärke.

Erfolgsgeschichten

Entdecken Sie, wie wir Unternehmen bei ihrer digitalen Transformation unterstützen

Generative KI in der Fertigung

Bosch

KI-Prozessoptimierung für bessere Produktionseffizienz

Fallstudie

Ergebnisse

Reduzierung der Implementierungszeit von AI-Anwendungen auf wenige Wochen

Verbesserung der Produktqualität durch frühzeitige Fehlererkennung

Steigerung der Effizienz in der Fertigung durch reduzierte Downtime

AI Automatisierung in der Produktion

Festo

Intelligente Vernetzung für zukunftsfähige Produktionssysteme

Fallstudie

Ergebnisse

Verbesserung der Produktionsgeschwindigkeit und Flexibilität

Reduzierung der Herstellungskosten durch effizientere Ressourcennutzung

Erhöhung der Kundenzufriedenheit durch personalisierte Produkte

KI-gestützte Fertigungsoptimierung

Siemens

Smarte Fertigungslösungen für maximale Wertschöpfung

Fallstudie

Ergebnisse

Erhebliche Steigerung der Produktionsleistung

Reduzierung von Downtime und Produktionskosten

Verbesserung der Nachhaltigkeit durch effizientere Ressourcennutzung

Digitalisierung im Stahlhandel

Klöckner & Co

Digitalisierung im Stahlhandel

Fallstudie

Ergebnisse

Über 2 Milliarden Euro Umsatz jährlich über digitale Kanäle

Ziel, bis 2022 60% des Umsatzes online zu erzielen

Verbesserung der Kundenzufriedenheit durch automatisierte Prozesse

Lassen Sie uns

Zusammenarbeiten!

Ist Ihr Unternehmen bereit für den nächsten Schritt in die digitale Zukunft? Kontaktieren Sie uns für eine persönliche Beratung.

Ihr strategischer Erfolg beginnt hier

Unsere Kunden vertrauen auf unsere Expertise in digitaler Transformation, Compliance und Risikomanagement

Bereit für den nächsten Schritt?

Vereinbaren Sie jetzt ein strategisches Beratungsgespräch mit unseren Experten

30 Minuten • Unverbindlich • Sofort verfügbar

Zur optimalen Vorbereitung Ihres Strategiegesprächs:

Ihre strategischen Ziele und Herausforderungen

Gewünschte Geschäftsergebnisse und ROI-Erwartungen

Aktuelle Compliance- und Risikosituation

Stakeholder und Entscheidungsträger im Projekt

Bevorzugen Sie direkten Kontakt?

Direkte Hotline für Entscheidungsträger

Strategische Anfragen per E-Mail

Detaillierte Projektanfrage

Für komplexe Anfragen oder wenn Sie spezifische Informationen vorab übermitteln möchten